Šifriranje podatkov v operacijskem sistemu Android je tesno povezano z dvema težavama: nadzorom dostopa do pomnilniških kartic in prenosom aplikacij nanje. Številni programi vsebujejo aktivacijske podatke, zaračunavanje in zaupne informacije. Njegova zaščita zahteva upravljanje pravic dostopa, ki jih običajna datotečna kartica ne podpira. FAT sistem 32. Zato v vsakem različice za android pristopi k šifriranju so se močno spremenili – od popolna odsotnost kriptografske zaščite izmenljivih medijev do njihove globoke integracije v eno samo particijo s sprotnim šifriranjem.

Posebna vloga pomnilniške kartice

Sprva so razvijalci Androida nameravali pomnilniško kartico uporabljati le kot ločeno shrambo. datoteke po meri. Bilo je samo multimedijsko skladišče brez kakršnih koli zahtev po njegovi zaščiti in zanesljivosti. Kartice MicroSD(HC) s FAT32 so se dobro spopadle z vlogo najpreprostejšega pomnilnika, ki je sprostil notranji pomnilnik za fotografije, videoposnetke in glasbo.

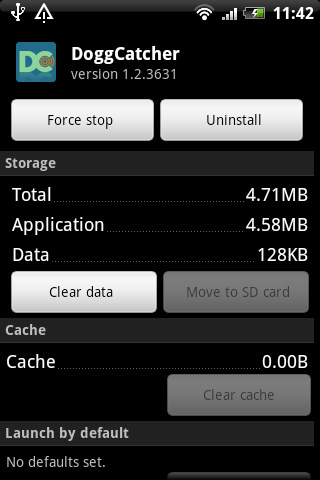

Ne samo možnost prenosa na pomnilniško kartico multimedijske datoteke, ampak tudi aplikacija se je prvič pojavila v Androidu 2.2 Froyo. Izveden je bil s konceptom šifriranih vsebnikov za vsako aplikacijo, vendar je zaščitil samo kartico pred padcem v napačne roke - ne pa tudi pametnega telefona.

Poleg tega je bil to polovični ukrep: veliko programov je bilo delno prenesenih, del podatkov pa je ostal notri notranji pomnilnik, nekateri (na primer sistemski ali vsebujoči gradniki) pa sploh niso bili preneseni na kartico. Sama možnost prenosa aplikacij je bila odvisna od njihove vrste (prednameščene ali tretje osebe) in notranje strukture. Za nekatere se je imenik z uporabniškimi podatki takoj nahajal ločeno, za druge pa v podimeniku samega programa.

Če so aplikacije intenzivno uporabljale operacije branja / pisanja, zanesljivost in hitrost kartic nista mogli več zadovoljiti razvijalcev. Namerno so naredili tako, da prenos programov redna sredstva postalo nemogoče. Zaradi takšnega trika je bilo njihovo ustvarjanje zagotovljeno, da je dobilo dovoljenje za prebivanje v notranjem pomnilniku z velikim virom prepisovanja in visoko hitrostjo.

Od četrte različice Androida je postalo mogoče izbrati, kam postaviti aplikacijo. Pomnilniško kartico je bilo mogoče privzeto dodeliti kot disk za namestitev programov, vendar vsa vdelana programska oprema ni pravilno podpirala te funkcije. Kako deluje v določeno napravo- to je bilo mogoče ugotoviti le iz izkušenj.

Petič Android Google ponovno odločila vrniti prvotni koncept in naredila vse, da bi čim bolj otežila prenos aplikacij na pomnilniško kartico. Večji proizvajalci so pobrali signal in vdelani programski opremi dodali lastne nadzorne funkcije, ki določajo poskuse uporabnika, da na silo premakne aplikacije na kartico z uporabo korena. Več ali manj je le možnost z ustvarjanjem trdih oz simbolne povezave. V tem primeru je vlogo določil standardni naslov v vgrajenem pomnilniku, dejansko pa na kartici. Zmedo pa so vnesli upravljalniki datotek, med katerimi so številni nepravilno obdelali povezave. Prikazali so napačno glasnost prosti prostor, ker so menili, da aplikacija domnevno zaseda prostor tako v vgrajenem pomnilniku kot na kartici hkrati.

Prilagodite se!

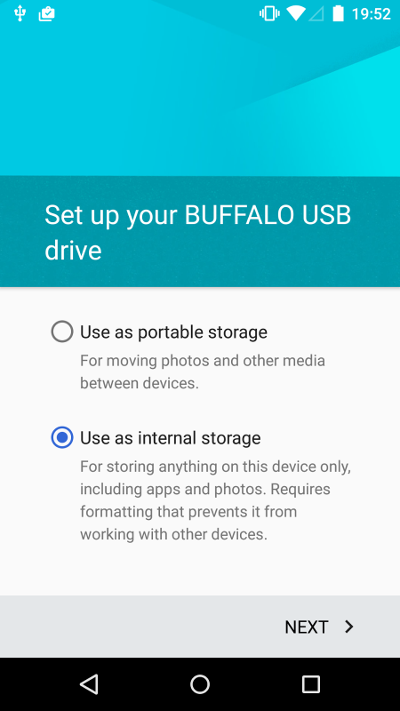

Android Marshmallow je predstavil kompromis, imenovan Adoptable Storage. To je Googlov poskus, da bi bile ovce varne in vojaki zadovoljni.

Funkcija Adoptable Storage vam omogoča združevanje uporabniške particije v vgrajenem pomnilniku s particijo na kartici v en logični nosilec. Pravzaprav na kartici ustvari particijo ext4 ali F2FS in jo doda v particijo notranjega pomnilnika uporabnika. Čisto je logično delovanje združevanje, ki nejasno spominja na ustvarjanje razpetega nosilca iz več fizičnih diskov v sistemu Windows.

V procesu združevanja z notranjim pomnilnikom se kartica ponovno formatira. Privzeto bo njegov celoten volumen uporabljen v povezanem nosilcu. V tem primeru datotek na kartici ni več mogoče brati na drugi napravi – šifrirane bodo z edinstvenim ključem naprave, ki je shranjen v zaupanja vrednem izvajalnem okolju.

Druga možnost je, da rezervirate prostor na kartici za drugo particijo s FAT32. Datoteke, shranjene na njem, bodo vidne na vseh napravah, kot doslej.

Način razdelitve kartice se nastavi prek menija Adoptable Storage ali prek mostu za odpravljanje napak za Android (Android Debug Bridge - ADB). Zadnja možnost se uporablja v primerih, ko je proizvajalec skril Adoptable Storage iz menija, vendar te funkcije ni odstranil iz vdelane programske opreme. Na primer, se skriva v samsung galaxy S7 in vrhunski pametni telefoni LG. AT zadnje čase na splošno je obstajala težnja po odstranitvi Adoptable Storage iz vodilnih naprav. Velja za berglo za poceni pametni telefoni in tablice, ki nimajo dovolj vgrajenega pomnilnika Flash.

Vendar pa tržniki ne odločajo o tem, kako bomo uporabljali naše naprave. Preko ADB na računalniku z funkcijo windows Adoptable Storage je omogočen na naslednji način.

- Izdelamo varnostno kopijo vseh podatkov na kartici - preoblikovana bo.

- Java SE Development kit s spletnega mesta Oracle.

- Namestite Najnovejša različica Android SDK Manager.

- V pametnem telefonu vklopite odpravljanje napak USB.

- Zaženite upravitelja SDK in ukazna vrstica pišemo:

kjer je x:y številka pomnilniške kartice. - Če želite pustiti del za nosilec FAT32, spremenite ukaz iz 7. koraka v naslednje:

$ sm particijski disk : x : y mešano nn

kjer je nn preostali odstotek za nosilec FAT32.

Na primer, ukaz sm partition disk:179:32 mixed 20 bo notranjemu pomnilniku dodal 80 % kapacitete kartice in pustil prostor FAT32 na 1/5 njegove zmogljivosti.

Na nekaterih pametnih telefonih ta način v različici "kot je" ne deluje več in zahteva dodatne trike. Proizvajalci naredijo vse, da svoje izdelke umetno razdelijo na tržne niše. Vrhunski modeli se proizvajajo z različnimi količinami vgrajenega pomnilnika, zato je manj ljudi, ki želijo preplačati za to.

Nekateri pametni telefoni nimajo reže za pomnilniško kartico (na primer serija Nexus), vendar podpirajo povezavo medijev USB-Flash v načinu OTG. V tem primeru lahko bliskovni pogon uporabite tudi za razširitev vgrajenega pomnilnika. To naredite z naslednjim ukazom:

$ adb shell sm nastavljeno - prisilno - sprejemljivo true |

Možnost uporabe USB-OTG za ustvarjanje pomnilnika po meri je privzeto onemogočena, saj lahko nepričakovana odstranitev povzroči izgubo podatkov. Verjetnost nenadna zaustavitev pomnilniške kartice so veliko nižje zaradi fizične namestitve znotraj naprave.

Če z dodatkom volumna izmenljivi mediji ali ima njegovo particioniranje težave, najprej iz njega odstranite vse informacije o prejšnji logični oznaki. To je mogoče zanesljivo storiti s pripomočkom gparted za Linux, ki se v računalniku z operacijskim sistemom Windows zažene z zagonsko disketo ali v virtualnem stroju.

V skladu z Googlovo uradno politiko je mogoče aplikacije takoj namestiti ali preseliti v shrambo po meri, če je razvijalec to določil v atributu android:installLocation. Ironija je, da ne vsi sami Googlove aplikacije dokler to dopuščajo. Za "prilagojeno shranjevanje" v sistemu Android ni praktičnih omejitev. Teoretična omejitev za Adoptable Storage je devet zetabajtov. Niti v podatkovnih centrih jih ni toliko, še večje pomnilniške kartice pa se v prihodnjih letih ne bodo pojavile.

Sam postopek šifriranja pri ustvarjanju prilagojenega pomnilnika se izvede z uporabo dm-crypt - istega modula jedra Linuxa, ki izvaja šifriranje celotnega diska vgrajenega pomnilnika pametnega telefona (glejte prejšnji članek ""). Algoritem AES se uporablja v načinu veriženja blokov šifriranega besedila (CBC). Za vsak sektor se ustvari ločen inicializacijski vektor s soljo (ESSIV). Dolžina zgoščene konvolucije SHA je 256 bitov, dolžina samega ključa pa 128 bitov.

Takšna izvedba, čeprav je po zanesljivosti slabša od AES-XTS-256, je veliko hitrejša in velja za dovolj zanesljivo za uporabniške naprave. Radovedni sosed verjetno ne bo odprl šifriranega prilagojenega trezorja v razumnem času, vendar so se obveščevalne agencije že dolgo naučile izkoriščati pomanjkljivosti sheme CBC. Poleg tega ni vseh 128 bitov ključa dejansko popolnoma naključnih. Nenamerna ali namerna oslabitev vgrajenega generatorja psevdonaključnih števil je najpogostejša težava v kriptografiji. Ne vpliva toliko na pripomočke Android kot na vse potrošniške naprave na splošno. Zato najbolj zanesljiv način zasebnost - na pametni telefon sploh ne shranjujte zaupnih podatkov.

Če po združitvi pomnilnika z uporabo Adoptable Storage izvedete ponastavitev na tovarniške nastavitve, bodo izgubljeni tudi podatki na kartici. Zato jih morate najprej varnostno kopirati ali bolje, takoj dodeliti sinhronizacijo v oblaku.

Alternativno šifriranje podatkov na pomnilniški kartici

Zdaj, ko smo se ukvarjali s posebnostmi shranjevanja datotek na pomnilniško kartico v različne različice Android, pojdimo neposredno na njihovo šifriranje. Če imate napravo s šestim Androidom in novejšim, potem je z veliko verjetnostjo mogoče v njej tako ali drugače aktivirati funkcijo Adoptable Storage. Nato bodo vsi podatki na kartici šifrirani, kot v vgrajenem pomnilniku. Samo datoteke na dodatni razdelek FAT32, če bi ga želeli ustvariti pri ponovnem formatiranju kartice.

V prejšnjih izdajah Androida so stvari veliko bolj zapletene, saj pred različico 5.0 kriptografska zaščita sploh ni vplivalo na pomnilniške kartice (seveda z izjemo aplikacij za prenos podatkov). "Normalne" datoteke na kartici so ostale odprte. Da jih zapremo radovedne oči, boste potrebovali pripomočke tretjih oseb (za katere se pogosto izkaže, da so samo grafična lupina za vgradna orodja). Z vso pestrostjo obstoječe metode Obstajajo štiri bistveno različne:

- uporaba univerzalnega kripto vsebnika - datoteke s sliko šifriranega nosilca v priljubljeni obliki, s katero lahko delujejo aplikacije za različne operacijske sisteme;

- transparentno šifriranje datoteke v navedenem imeniku prek gonilnika FUSE in pripomočka drugega proizvajalca za ustvarjanje/vpetje šifrirane particije kot datoteke;

- šifriranje celotne pomnilniške kartice preko dm-crypt;

- uporaba "črne skrinjice" - ločene aplikacije, ki shranjuje šifrirane podatke v svojem formatu in ne omogoča dostopa do njih programom tretjih oseb.

Prvo možnost dobro poznajo vsi, ki v računalniku uporabljajo TrueCrypt ali katerega od njegovih forkov. Obstajajo aplikacije za Android, ki podpirajo vsebnike TrueCrypt, vendar imajo drugačne omejitve.

Druga možnost vam omogoča, da organizirate "transparentno šifriranje", to je, da vse podatke shranite šifrirano in jih dešifrirate, ko do njih dostopate iz katere koli aplikacije. V ta namen so vsi podatki iz izbranega imenika predstavljeni kot vsebina virtualnega datotečnega sistema s podporo za šifriranje na letenju. Običajno se uporablja EncFS, o katerem bomo podrobneje razpravljali spodaj.

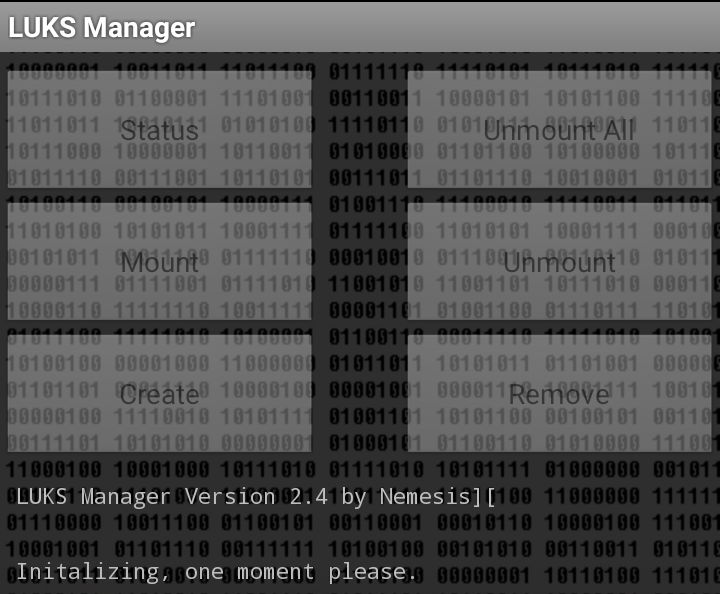

Tretja možnost je vgrajena dm-crypt. Uporabite ga lahko na primer prek upravitelja LUKS. Aplikacija zahteva root in nameščen BusyBox. Vmesnik na njem - na ventilatorju.

LUKS Manager ustvari kripto vsebnik na kartici kot datoteko. Ta vsebnik je mogoče povezati s poljubnim imenikom in delati z njim kot z običajnim. Prednost je, da ima ta rešitev podporo za več platform. S vsebnikom lahko delate ne le na pripomočku Android, ampak tudi na namizju: v Linuxu - prek cryptsetup-a in v sistemu Windows - prek programa ali njegove vilice LibreCrypt. Minus - neprijetnost uporabe v povezavi z storitve v oblaku. Vsakič, ko ste v oblaku, morate znova shraniti celoten vsebnik, tudi če se je en bajt spremenil.

Četrta možnost je na splošno malo zanimiva, saj močno omejuje scenarije uporabe šifriranih datotek. Odpre jih lahko le specializirana aplikacija in upam, da se je njegovemu razvijalcu uspelo naučiti kriptografije. Na žalost večina teh aplikacij ne zdrži nadzora. Mnogi med njimi nimajo nobene zveze s kriptografijo, saj preprosto prikrijejo datoteke, namesto da bi jih šifrirali. Hkrati so lahko v opisu omenjeni močni algoritmi (AES, 3DES ...) in citati iz Schneierjeve Applied Cryptography. AT najboljšem primeru taki programi bodo imeli zelo slabo implementacijo šifriranja, v najslabšem primeru pa sploh nobene.

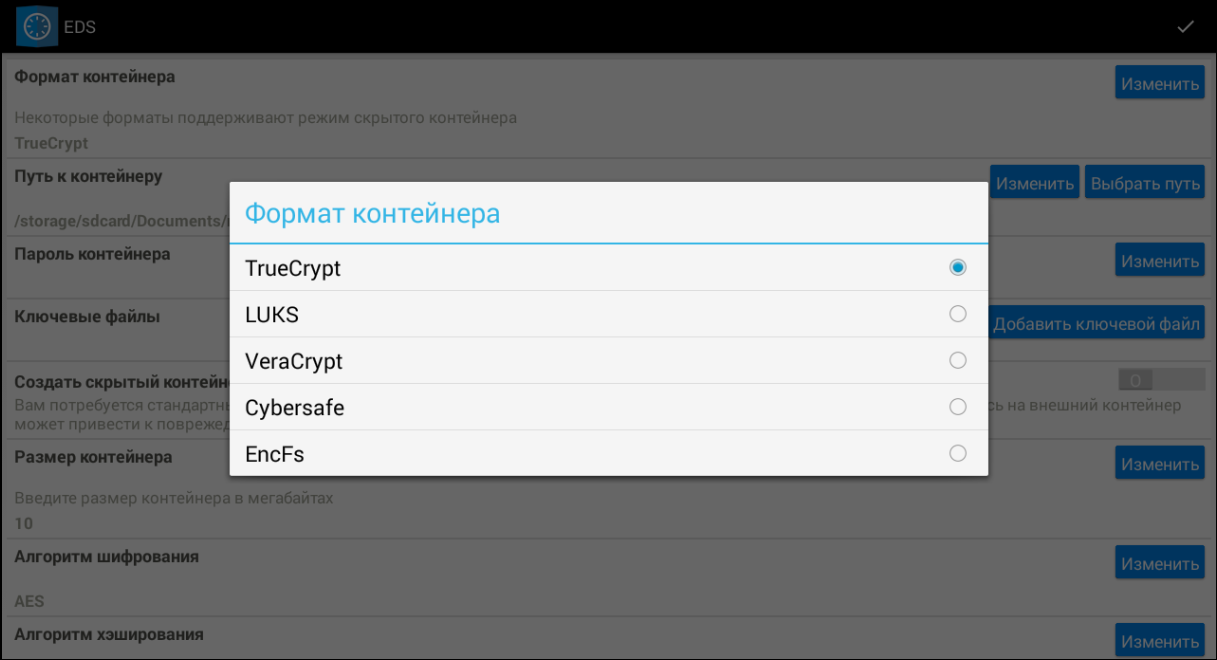

Uradnega odjemalca za Android za VeraCrypt ni in ni načrtovan, vendar njegovi avtorji priporočajo uporabo aplikacije EDS (Encrypted Data Store). To je ruski razvoj, ki obstaja v polno funkcionalni in lahki različici. Polna različica EDS stane 329 rubljev. Podpira kripto vsebnike TrueCrypt, VeraCrypt, CyberSafe ter LUKS in EncFS. Sposobnost dela z lokalnimi, omrežnimi in shranjevanje v oblaku, ki drugim aplikacijam zagotavlja pregledno šifriranje. Šifriranje na letenju zahteva, da jedro podpira ogrodje FUSE in korenske pravice. Redno delo s kriptokontejnerji je mogoč na kateri koli firmware.

Različica EDS Lite se distribuira brezplačno in ima funkcionalne omejitve. Na primer, lahko deluje izključno z vsebniki, ki vsebujejo nosilec z datotečnim sistemom FAT, šifriranim z algoritem AES z dolžino ključa 256 bitov in uporabo zgoščevalne funkcije SHA-512. Druge možnosti niso podprte. Zato se je vredno osredotočiti na plačljivo različico.

Kriptokontejner je najbolj zanesljiv in univerzalni način. Shranimo ga lahko v kateri koli datotečni sistem (tudi FAT32) in uporabljamo v kateri koli napravi. Vsi podatki, ki ste jih šifrirali na namizju, bodo na voljo na pametnem telefonu in obratno.

EncFS

Leta 2003 je Valient Gough (Valient Gough - programski inženir iz Seattla, ki je pisal programsko opremo za Naso, kasneje pa delal za Google in Amazon) izdal prvo izdajo brezplačnega datotečnega sistema z vgrajenim preglednim mehanizmom šifriranja - EncFS. Z jedrom operacijskega sistema sodeluje prek sloja povratnega klica in sprejema zahteve prek vmesnika libfuse ogrodja FUSE. Po izbiri uporabnika EncFS uporablja enega od simetričnih algoritmov implementiranih v knjižnici OpenSSL - AES in Blowfish.

Ker EncFS uporablja princip ustvarjanja navideznega datotečnega sistema, ne potrebuje ločene particije. V sistemu Android je dovolj, da namestite aplikacijo, ki podpira EncFS, in jo preprosto usmerite na nekaj imenikov. Eden od njih bo shranil šifrirano vsebino (naj se imenuje trezor), in drugo - začasno dešifrirane datoteke (recimo temu odprto).

Po vnosu gesla se datoteke preberejo iz imenika trezor in shranjeni dešifrirani v odprto(kot v novi točki namestitve), kjer je na voljo vsem aplikacijam. Po končanem delu v aplikaciji pritisnite gumb Pozabi dešifriranje (ali enakovreden gumb). Katalog odprto bo odklopljen in vse dešifrirane datoteke bodo iz njega izginile.

Slabosti: EncFS ne podpira trdih povezav, saj podatki niso vezani na inode, ampak na ime datoteke. Iz istega razloga so podprta imena datotek do 190 bajtov. V katalogu trezor imena datotek in njihova vsebina bodo skriti, metapodatki pa bodo ostali dostopni. Izvedete lahko število šifriranih datotek, njihova dovoljenja, zadnji dostop ali čas spreminjanja. Obstaja tudi jasen znak, da se uporablja EncFS - to je datoteka z nastavitvami s predpono encfs in številko različice v imenu. Parametri šifriranja so zapisani znotraj datoteke, vključno z algoritmom, dolžino ključa in velikostjo bloka.

Plačana revizija EncFS je bila zaključena februarja 2014. Zaključuje, da je "EncFS verjetno varen, dokler ima napadalec samo en niz šifriranih datotek in nič drugega." Če je napadalcu na voljo več podatkov (na primer dva posnetka datotečnega sistema drugačen čas), potem EncFS ne more veljati za zanesljivega.

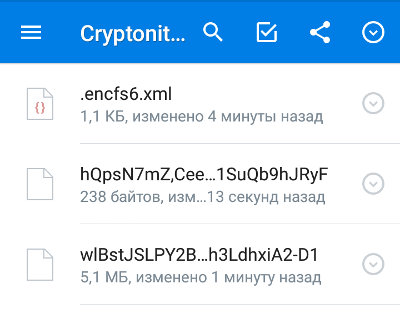

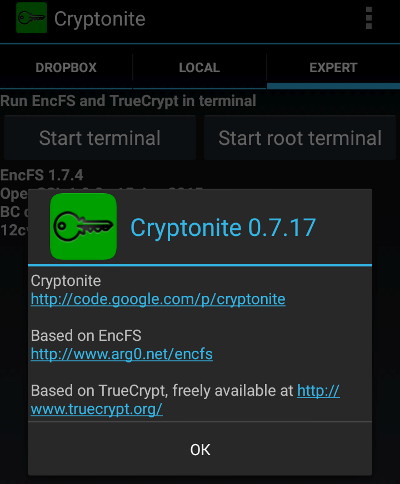

Po namestitvi bo EncFS viden kot ločen datotečni sistem uporabniški prostor prek gonilnika FUSE. Dostop do njega bo izveden prek nekaterih aplikacijo tretje osebe- na primer, upravitelj datotek Encdroid ali Cryptonite. Slednji temelji na izvorni kodi EncFS, zato se osredotočimo nanj.

Kriptonit

Najnovejša različica aplikacije Cryptonite je 0.7.17 beta z dne 15. marca 2015. Namestite ga lahko na katero koli napravo s sistemom Android 4.1 in novejšim, vendar nekatere funkcije delujejo bolj stabilno v sistemu Android 4.3 in novejših različicah.

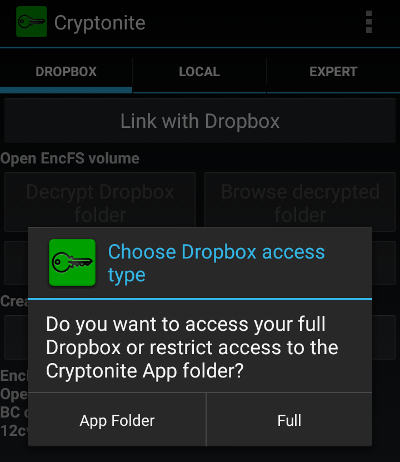

Večina operacij v Cryptonite ne zahteva roota ali kakršnih koli posebnih komponent. Ustvarjanje nosilcev EncFS in sinhronizacijo z Dropboxom je mogoče izvesti na uradnih in prilagojenih ROM-ih.

Sinhronizacija šifriranih datotek v oblaku

Sinhronizacija šifriranih datotek v oblaku Vendar pa bodo številne operacije zahtevale namestitev nosilcev EncFS, za kar potrebujete korenska dovoljenja in podporo za ogrodje FUSE s strani jedra OS. Uporaba FUSE je potrebna za organizacijo "transparentne enkripcije", to je, da druge aplikacije lahko dostopajo do šifriranih podatkov in jih prejmejo že dešifrirane. Večina starejših vdelanih programov ne podpira FUSE, vendar je na voljo v CyanogenMod, MIUI, AOKP in drugih po meri. Od Androida 4.4 naprej se FUSE redno uporablja za posnemanje kartice SD v vgrajenem pomnilniku.

Slabosti: Ko kliknete »Dešifriraj« in uspešno vnesete geslo, Cryptonite ustvari začasno kopijo dešifrirane datoteke v /data/data/csh.cryptonite/app_open/. Kopija datoteke je označena kot svetovno berljiva (berljiva in izvršljiva za vsakogar). Dešifrirane datoteke lahko izbrišete s klikom na gumb Pozabi dešifriranje.

zaključki

Način šifriranja podatkov na pomnilniški kartici je treba izbrati na podlagi dveh glavnih meril: scenarij uporabe in različica Android. Na sodobnih pripomočkov z Androidom 6.0 in novejšim je najpreprostejša možnost uporaba Adoptable Storage, pritrditev kartice na notranji pomnilnik in pregledno šifriranje celotnega logičnega nosilca. Če morate omogočiti dostop do datotek v drugih napravah ali dodati šifriranje podatkov na kartico v starih napravah, bodo zadostovali kripto vsebniki preverjenih formatov. Pripomočki tretjih oseb tipa »stvar v sebi« se je najbolje v celoti izogniti, saj namesto prava zaščita podatke, pogosto le posnemajo.

Nazadnje posodobil 18. februarja 2017.

Google je predstavil popolno šifriranje podatkov na telefonu pod Android nadzor Gingerbread (2.3.x), vendar je od takrat doživel nekaj dramatičnih sprememb. kot na nekaterih več dragi telefoni, ki poganja Lollipop (5.x) in novejši, je privzeto omogočen, medtem ko ga morate na nekaterih starejših ali starejših napravah omogočiti sami. Kako šifrirati bliskovne pogone, lahko preberete.

Zakaj morda potrebujete telefonsko šifriranje

Šifriranje shrani vaše podatke v telefonu v neberljivi, skoraj šifrirani obliki. (Za dejansko izvajanje šifrirnih funkcij nizka stopnja, Android uporablja DM-crypt, ki je standardni sistemšifriranje diska v Jedro Linuxa. To je ista tehnologija, ki jo uporabljajo različni Linux distribucije.) Ko vnesete kodo PIN, geslo ali vzorec na zaklenjenem zaslonu, telefon dešifrira podatke, tako da so berljivi. Če nekdo ne pozna kode PIN ali gesla, ne bo mogel dostopati do podatkov. (V sistemu Android 5.1 in novejšem šifriranje ne zahteva nastavitve kode PIN ali gesla, vendar je zelo priporočljivo, saj je brez kode PIN ali gesla učinkovitost šifriranja zmanjšana.)

Šifriranje podatkov ščiti občutljive podatke v vašem telefonu. Korporacije z občutljivimi poslovnimi podatki na svojih telefonih bodo na primer morale uporabiti šifriranje (z zaklepanjem zaslona), da te podatke zaščitijo pred korporativnim vohunjenjem. Napadalec ne bo mogel dostopati do podatkov brez šifrirnega ključa, čeprav obstajajo naprednejše metode vdiranja, ki to omogočajo.

Če ti redni uporabnik, morda mislite, da v telefonu nimate občutljivih podatkov, vendar se verjetno motite. Če vam ukradejo telefon, ima tat zdaj dostop do vašega e-poštnega predala, domačega naslova in številnih drugih osebne informacije. Večina tatov ne bo dostopala do podatkov z uporabo standardna koda odkleniti, ne glede na to, ali je naprava šifrirana ali ne. Večino tatov bolj zanima prodaja vašega telefona (odlaganje podatkov) kot pa dostop do vaših osebnih podatkov. Vendar to ne pomeni, da vam ni treba zaščititi svojih podatkov.

Kaj morate upoštevati, preden omogočite šifriranje

Večina nov Android telefoni imajo že privzeto omogočeno šifriranje. Če je tako z vašim telefonom, šifriranja ni mogoče onemogočiti. Če pa uporabljate napravo, ki nima privzeto omogočenega šifriranja, morate upoštevati nekaj stvari, preden ga omogočite:

Zmogljivost se poslabša: Ko vklopite funkcijo šifriranja, bo treba podatke dešifrirati sproti vsakič, ko odklenete telefon. Zato boste morda opazili rahel upad zmogljivosti, ko je omogočen, čeprav to za večino uporabnikov sploh ni opazno (še posebej, če imate zmogljiv telefon).

Šifriranje obstoječih podatkov je mogoče omogočiti enkrat: če ste omogočili šifriranje, je edini način za preklic šifriranja ponastavitev naprave na tovarniške nastavitve in vsi podatki bodo izgubljeni. Zato se prepričajte, da ste pripravljeni na to, preden začnete postopek.

: Ko poskušate šifrirati rootan telefon, boste naleteli na težave. Lahko pustite korenske pravice, vendar jih boste morali za šifriranje najprej onemogočiti, da gredo skozi postopek šifriranja, in jih nato znova omogočiti.

To ne pomeni, da vam skušamo preprečiti šifriranje telefona – samo previdnost. Verjamemo, da za večino ljudi dodatno zaščito- to je dobro.

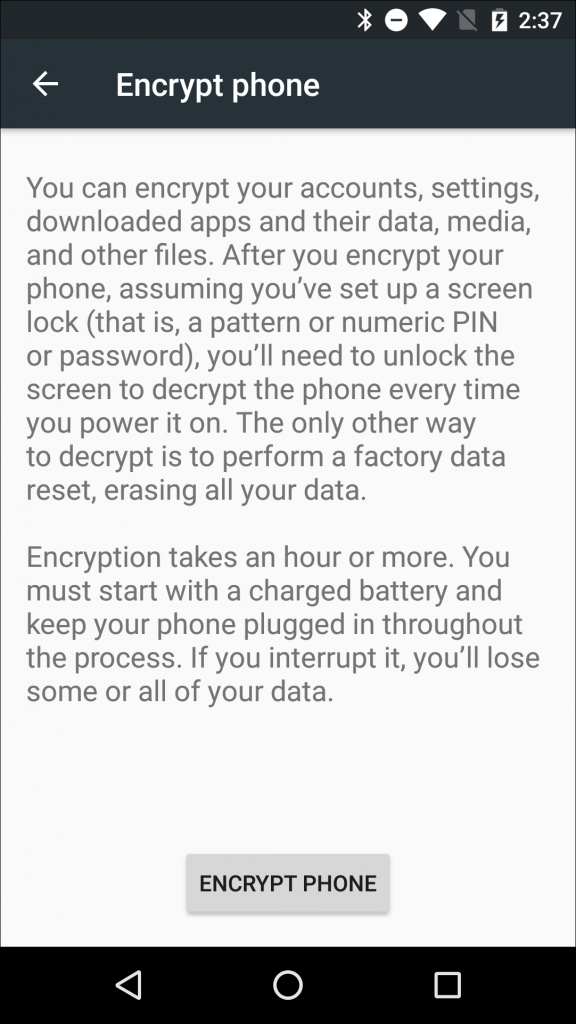

Kako omogočiti šifriranje v sistemu Android

Preden začnete, morate upoštevati nekaj stvari:

Šifriranje vaše naprave lahko traja eno uro ali dlje.

Baterija vaše naprave mora biti napolnjena vsaj 80 %. V nasprotnem primeru Android sploh ne bo začel tega postopka.

Naprava mora biti med celotnim postopkom povezana.

Še enkrat, če imate, se prepričajte, da niste več root, preden nadaljujete!

Pred začetkom postopka se prepričajte, da imate dovolj časa in baterije. Če posegate v proces ali ga prekinete, preden se konča, boste najverjetneje izgubili vse svoje podatke. Ko se postopek izvaja, je najbolje, da napravo pustite pri miru in ji pustite, da naredi svoje.

Ko boste upoštevali vse zgornje previdnostne ukrepe, boste lahko svojo napravo šifrirali.

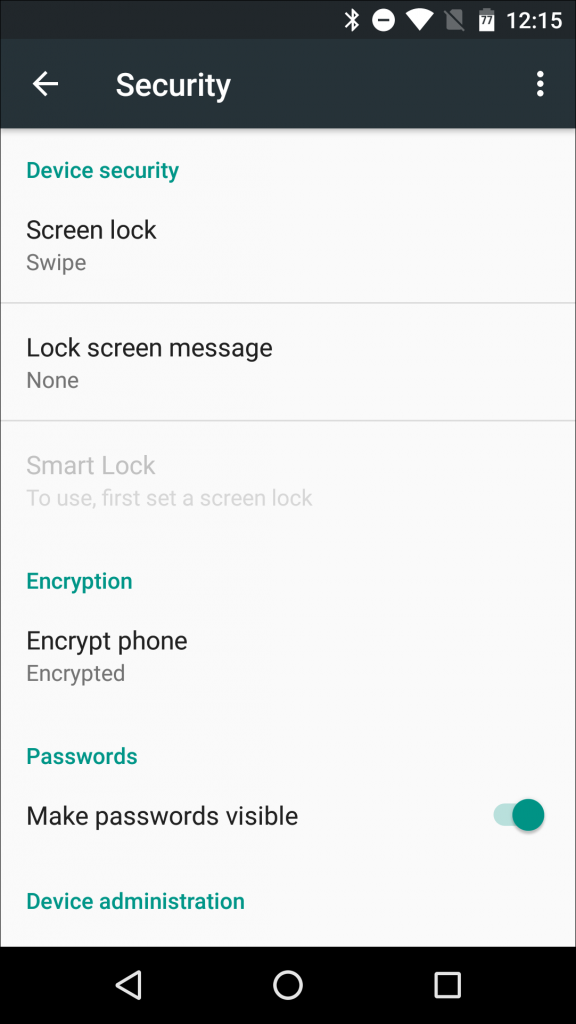

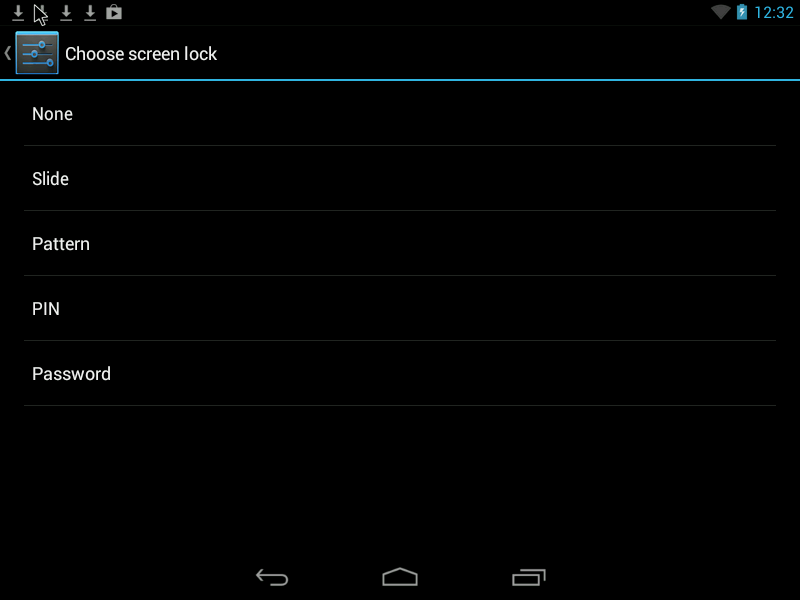

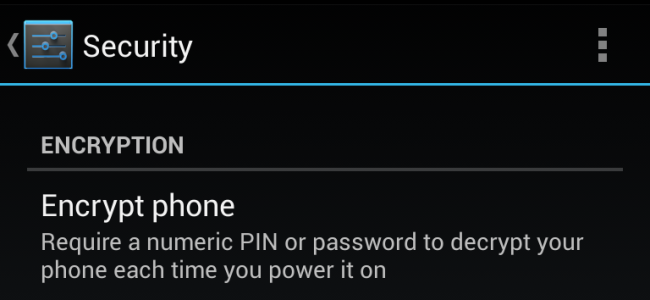

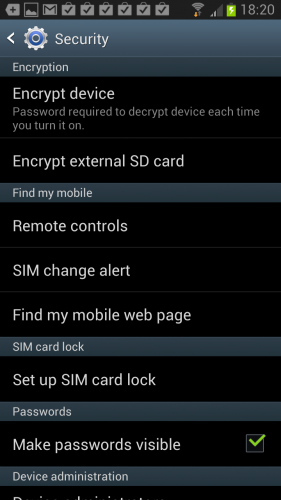

Pojdite v meni Nastavitve in kliknite na "Varnost", ime menija je lahko nekoliko drugačno. Če je naprava že šifrirana, bo to prikazano tukaj. Nekatere naprave omogočajo tudi šifriranje vsebine kartice SD, vendar Android privzeto preprosto šifrira podatke glavnega pomnilnika.

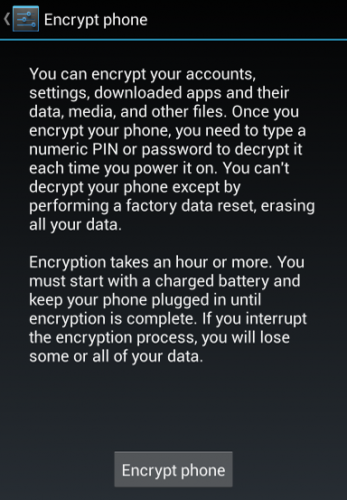

Če naprava ni šifrirana, lahko postopek začnete s klikom na možnost "šifriraj telefon".

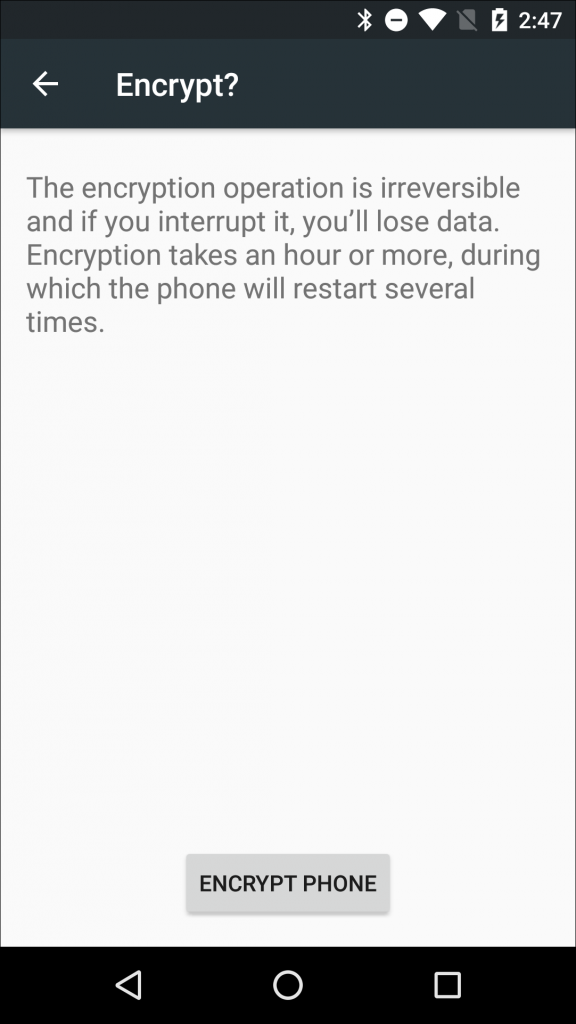

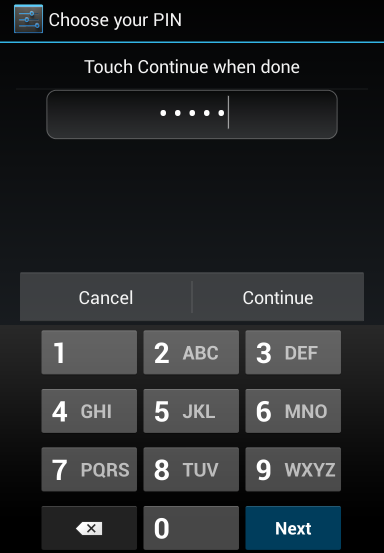

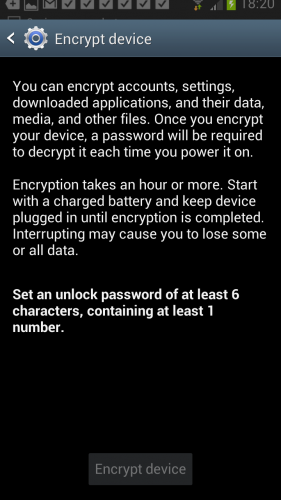

Na naslednjem zaslonu se prikaže opozorilo, da boste vedeli, kaj lahko pričakujete, ko bo postopek končan, večino pa smo že opisali v tem članku. Če ste pripravljeni nadaljevati, kliknite gumb "šifriraj telefon".

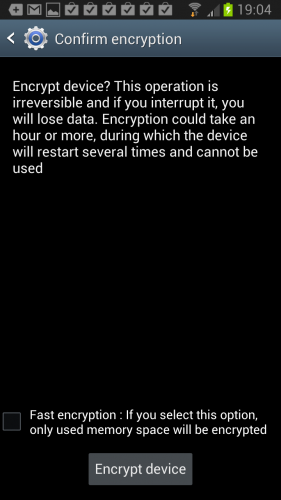

Še eno opozorilo (resno, želimo se prepričati, da razumete, kaj boste storili), nikoli ne prekinite postopka. Če vas še vedno ni strah, kliknite na gumb "" in zaženite postopek.

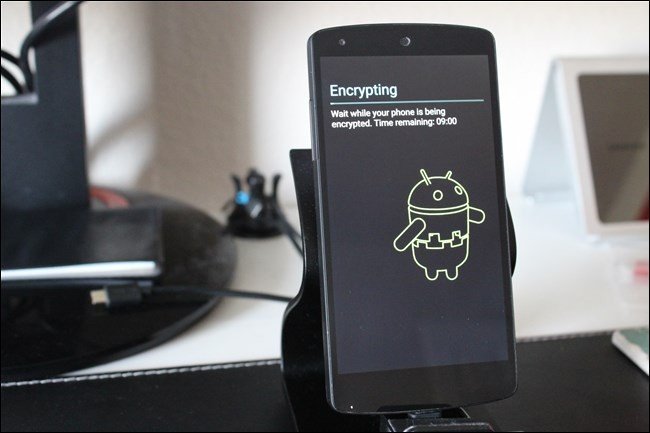

Telefon se bo znova zagnal in začel postopek šifriranja. Na zaslonu bosta prikazana vrstica napredka in predviden čas do dokončanja, to bi moralo biti do vsaj, vam da idejo o tem, kako dolgo boste brez svojega najljubšega telefona. Samo pričakuj, da bo kmalu vse ok. Zmoreš. Ti si močan.

Ko telefon konča postopek, se bo znova zagnal in spet bosta skupaj. Če ste nastavili geslo za zaklepanje zaslona, PIN ali vzorec, ga morate vnesti v sistem in naprava bo dokončala postopek vklopa.

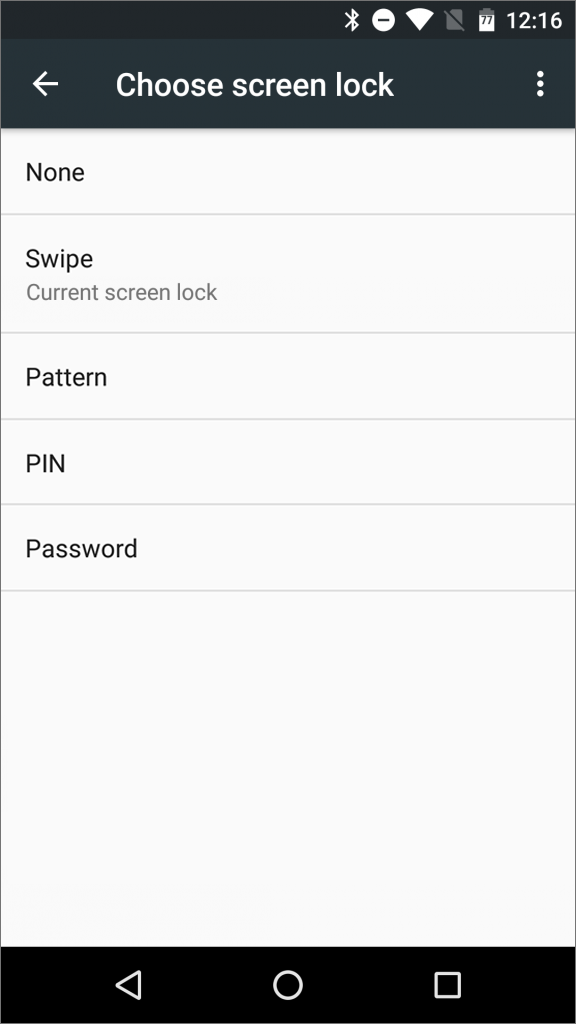

Če še niste nastavili kode PIN ali gesla, je zdaj pravi čas, da to storite. Pojdite v meni Nastavitve > Varnost vaše naprave. Nato izberite možnost »Zakleni zaslon« (upoštevajte, da se lahko imena elementov menija nekoliko razlikujejo za različne android telefoni, in celo za vladarja naprave Samsung galaksija).

Izberite vzorec, PIN ali geslo za nastavitev varnosti.

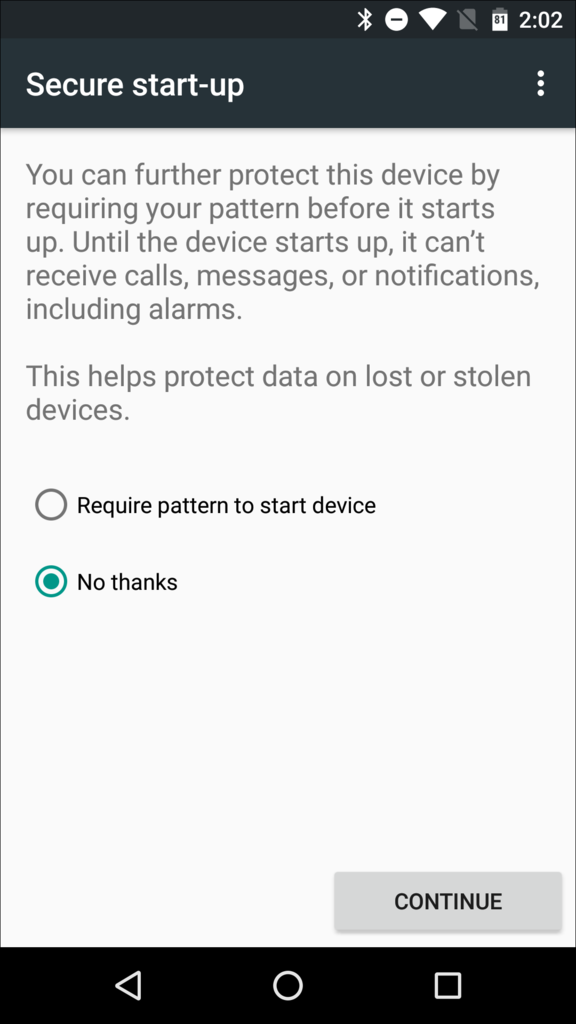

Ponudili vam bomo izbiro: zaščita s kodo PIN, geslom ali vzorcem ob zagonu. Izbira je na vas, vseeno pa priporočamo, da izberete kakšno zaščito, saj le-ta poveča varnost vaše naprave.

Upoštevajte, da tudi z bralnikom prstnih odtisov ne morete uporabiti prstnega odtisa za odklepanje naprave ob prvem zagonu – vnesti boste morali geslo, PIN ali vzorec. Ko je naprava dešifrirana prava pot, je optični bralnik prstnih odtisov že mogoče uporabiti za odklepanje zaslona.

Od zdaj naprej bo vaša naprava šifrirana, če pa želite onemogočiti šifriranje, lahko to storite s ponastavitvijo na tovarniške nastavitve. Če imate novo napravo, ki ima samodejno omogočeno šifriranje, ga ni mogoče izklopiti, niti s ponastavitvijo na tovarniške nastavitve.

Pozdravljeni prijatelji! V današnjem članku bodo obravnavani programi za šifriranje datotek, natančneje za delo s kriptokontejnerji v Androidu. Za tiste, ki ne vedo, kaj je kriptokontejner, smo o tem govorili v tem članku.

Ne bomo upoštevali visoko specializiranih, fotografij itd. O vsem tem smo že govorili v prejšnjih publikacijah (uporabite obrazec za iskanje po spletnem mestu). V tem članku ne bomo preučevali vsake aplikacije posebej. To je površen pregled vsega priljubljeni programi za šifriranje podatkov v sistemu Android. V prihodnosti, v prizadevanju za ta članek, bo ločeno navodilo za vsako aplikacijo.

Morda vas bo zanimal tudi članek "", v katerem smo govorili o tem, kako varno šifrirati korespondenco z uporabo aplikacije in K-9 Mail.

Na ta trenutek v Google Play na voljo naslednje programe za šifriranje:

- upravnik LUKS;

- EDS Lite;

- kriptonit;

- Cyber Safe Mobile.

Poleg tega aplikacija omogoča skupno rabo šifriranih datotek z drugimi uporabniki in omogoča šifriranje poljubnih map na Google Drive. Vendar se za vsak sod medu najde kakšna muha. Aplikacija je plačljiva. In njegov brezplačna različica omejitve največja dolžina geslo je samo 2 znaka, kar je, veste, zelo malo. Po drugi strani pa je aplikacija precej poceni (manj kot 3 $) in omeji geslo ne pri odpiranju vsebnika, ampak samo pri ustvarjanju. To pomeni, če morate uporabljati aplikacijo z istim naborom podatkov na različne naprave, potem lahko ustvarite kontejner na eni napravi in ga kopirate na drugo, program pa kupite samo na eni napravi (na kateri boste ustvarili kontejner).

Aplikacija za šifriranje podatkov za Android

Katero aplikacijo izbrati?

Odgovor je preprost. Če ste na osebni računalnikČe uporabljate TrueCrypt, potem je izbira očitna - EDS Lite. Če želite zagotoviti šifriranje v oblaku, potem boste očitno morali v računalniku preklopiti na CyberSafe.

V kratkem:Če za dostop do telefona uporabljate grafični ključ, potem je to v 99% dovolj, da nihče brez vaše vednosti ne pride do informacij na telefonu. Če so podatki v telefonu zelo občutljivi, je treba uporabiti vgrajeno popolno šifriranje telefona.

Danes so skoraj vsi pametni telefoni postali nosilci pomembnih osebnih ali poslovnih podatkov. Prav tako lahko preko lastnikovega telefona preprosto dostopate do njegovih računov, kot so Gmail, DropBox, FaceBook in celo do storitev podjetja. Zato je v eni ali drugi meri vredno skrbeti za zaupnost teh podatkov in njihovo uporabo posebna sredstva za zaščito vašega telefona pred nepooblaščenim dostopom, če je ukraden ali izgubljen.

- Pred kom naj varuje telefonske podatke.

- Vgrajena zaščita podatkov v sistemu Android.

- Popolno šifriranje pomnilnika telefona

- Rezultati

Kateri podatki so shranjeni na telefonu in zakaj jih zaščititi?

Pametni telefon ali tablični računalnik pogosto deluje kot mobilni tajnik, ki osvobodi lastnikovo glavo iz shranjevanja veliko število pomembna informacija. Imenik vsebuje številke prijateljev, zaposlenih, družinskih članov. AT zvezek pogosto pišejo številke kreditnih kartic, kode za dostop do njih, gesla za socialna omrežja, E-naslov in plačilni sistemi.

Zelo pomemben je tudi seznam zadnjih klicev.

Izguba telefona je lahko prava katastrofa. Včasih so ukradeni namerno, da prodrejo v zasebnost ali delijo dobiček z lastnikom.

Včasih sploh niso ukradeni, ampak se uporabljajo kratek čas, neopazno, vendar je dovolj nekaj minut, da izkušeni zlonamerni uporabnik izve vse podrobnosti.

Izguba zaupna informacija lahko povzroči finančni zlom, propad osebnega življenja, propad družine.

Želim si, da ga ne bi imel! — pravi nekdanji lastnik. Kako dobro, da si ga imel! bo rekel napadalec.

In torej, kaj je treba zaščititi na telefonu:

- Računi. To vključuje na primer dostop do vašega poštni predal gmail. Če nastavite sinhronizacijo s facebookom, dropboxom, twitterjem. Prijave in gesla za te sisteme so shranjena v odprta oblika v mapi profila telefona /data/system/accounts.db.

- Zgodovina SMS-korespondence in telefonskega imenika vsebujejo tudi zaupne podatke.

- Program za spletni brskalnik. Celoten profil brskalnika mora biti zaščiten. Znano je, da Spletni brskalnik(vgrajeno ali tretje osebe) si zapomni vsa gesla in prijave namesto vas. Vse to je v odprti obliki shranjeno v mapi profila programa v pomnilniku telefona. Poleg tega si vas običajno spletna mesta sama (s pomočjo piškotkov) zapomnijo in pustijo odprt dostop do računa, tudi če niste navedli, da si morate zapomniti geslo.

Če uporabljate sinhronizacijo mobilni brskalnik(Chrome, FireFox, Maxthon itd.) z namizno različico brskalnika za prenos zaznamkov in gesel med napravami, potem lahko domnevate, da lahko vaš telefon dostopa do vseh gesel z drugih spletnih mest. - Pomnilniške kartice.Če shranjujete zaupne datoteke na pomnilniško kartico ali prenašate dokumente iz interneta. Običajno so fotografije in posneti videoposnetki shranjeni na pomnilniški kartici.

- Foto album.

Pred kom naj varuje telefonske podatke:

- Od naključne osebe, ki najde vaš izgubljeni telefonl zaradi "naključne" kraje telefona.

Malo verjetno je, da bodo podatki v telefonu v tem primeru imeli vrednost za novega lastnika. Zato bo že preprosta zaščita z grafičnim ključem zagotovila varnost podatkov. Najverjetneje bo telefon preprosto preoblikovan za ponovno uporabo. - Od radovednih oči(sodelavci/otroci/žene), ki lahko dostopa do vašega telefona brez vaše vednosti in izkorišča vašo odsotnost. Preprosta obramba zagotoviti varnost podatkov.

- Vsili dostop

Zgodi se, da ste prostovoljno prisiljeni zagotoviti telefon in odpreti dostop do sistema (informacije). Na primer, ko vas žena, vladni predstavnik ali uslužbenec prosi, da pogledate v telefon servisni center Kam si nesel telefon na popravilo? V tem primeru je vsaka zaščita neuporabna. Čeprav je mogoče z dodatne programe, skrijejo prisotnost nekaterih informacij: skrijejo del korespondence SMS, nekaj stikov, nekaj datotek. - Pred namerno krajo vašega telefona.

Na primer, nekdo je resnično želel vedeti, kaj je na vašem telefonu, in se je potrudil, da bi to dobil.

V tem primeru pomaga le popolno šifriranje telefona in SD kartice.

Vgrajena zaščita podatkov v napravah Android .

1. Zaslon za zaklepanje vzorca.

Ta metoda je zelo učinkovita v prvem in drugem primeru (zaščita pred nenamerno izgubo telefona in zaščita pred radovednimi očmi). Če slučajno izgubite telefon ali ga pozabite v službi, ga nihče ne bo mogel uporabljati. Če pa je vaš telefon namerno padel v napačne roke, potem to verjetno ne bo rešilo. Do hekanja lahko pride celo na ravni strojne opreme.

Zaslon je mogoče zakleniti z geslom, kodo PIN in vzorcem. Način zaklepanja lahko izberete tako, da zaženete nastavitve in izberete razdelek Varnost -> Zaklepanje zaslona.

Grafični ključ(Vzorec)-c Najbolj priročen in hkrati zanesljiv način za zaščito vašega telefona.

Noben- pomanjkanje zaščite

Zdrs- Za odklepanje morate s prstom podrsati po zaslonu v določeni smeri.

vzorec- to je grafični ključ, izgleda nekako takole:

Stopnjo varnosti lahko povečate na dva načina.

1. Povečajte vnosno polje vzorca. Lahko se razlikuje od 3x3 pik na zaslonu do 6x6 (Android 4.2 je na voljo v nekaterih modelih, odvisno od različice Androida in modela telefona).

2. Skrijte prikaz točk in "pot" grafičnega ključa na zaslonu pametnega telefona, tako da ključa ni mogoče pokukati.

3. Namestite samodejno zaklepanje zaslon po 1 minuti nedejavnosti telefona.

Pozor!!! Kaj se zgodi, če pozabite vzorec za odklepanje:

- Število nepravilnih poskusov risanja Grafičnega ključa je omejeno na 5-krat (v razni modeli telefon, število poskusov lahko doseže do 10-krat).

- Ko ste uporabili vse poskuse, vendar niste pravilno narisali Grafičnega ključa, je telefon blokiran za 30 sekund. Po tem boste najverjetneje imeli še nekaj poskusov, odvisno od modela telefona in različice Androida.

- Nato vas telefon vpraša za prijavo in geslo za vaš Gmail račun, ki je registriran v nastavitvah računa telefona.

Ta metoda bo delovala samo, če je vaš telefon ali tablični računalnik povezan z internetom. V nasprotnem primeru zaustavite ali znova zaženite na nastavitve proizvajalca.

Zgodi se, da telefon pade v roke otroku - začne se igrati, večkrat potegne ključ in to povzroči blokado ključa.

PIN je geslo, sestavljeno iz več števk.

In končno Geslo- najbolj zanesljiva zaščita, z možnostjo uporabe črk in številk. Če se odločite za uporabo gesla, lahko omogočite možnost šifriranja telefona.

Šifriranje pomnilnika telefona.

Funkcija je vključena v android paket različica 4.0* in novejša. za tablete. Toda ta funkcija morda manjka v mnogih poceni telefonih.

Omogoča šifriranje notranjega pomnilnika telefona, tako da je do njega mogoče dostopati samo z geslom ali kodo PIN. Šifriranje pomaga zaščititi podatke v vašem telefonu, če c

ciljano krajo. Napadalci ne bodo mogli dostopati do vaših podatkov iz vašega telefona.

Predpogoj za uporabo šifriranja je nastavitev zaklepanja zaslona z geslom.

S to metodo dosežemo shranjevanje uporabniških podatkov, ki se nahajajo na primer v pomnilniku telefona imenik, nastavitve brskalnika, gesla, ki se uporabljajo na internetu, fotografije in video posnetke, ki jih je uporabnik prejel s kamero in jih ni prenesel na kartico SD.

- Šifriranje kartice SD je omogočeno z ločeno možnostjo.

- Šifriranje pomnilnika lahko traja do ene ure, odvisno od količine pomnilnika v vaši napravi. Med šifriranjem telefona ni mogoče uporabljati.

Kaj pa, če ste pozabili geslo?

Obnovitev gesla v tem primeru ni na voljo. Lahko se izvaja na telefonu ali tablici popolna RESET, tj. znova namestite Android, vendar bodo uporabniški podatki iz pomnilnika telefona ali tablice izbrisani. Če torej napadalec ne pozna gesla za odklepanje telefona, ga ne bo mogel uporabiti. Prav tako ne bo mogoče videti podatkov iz pomnilnika telefona z uporabo drugih programov s povezavo telefona z računalnikom, ker je ves notranji pomnilnik šifriran. Edini način, da telefon spet deluje, je, da ga ponovno formatirate.

Pozor, funkcija popolnega šifriranja je na voljo šele od Android OS 4.0 do 4.1 in morda preprosto ni na voljo pri nekaterih modelih telefonov. Najpogosteje najdemo v telefonih Samsung, HTC, LG, Sony. Nekateri kitajski modeli imajo tudi funkcijo šifriranja. Pri nekaterih telefonih se ta funkcija nahaja v razdelku »Pomnilnik«.

Napake:

- Boste morali nenehno vstopati precej kompleksno geslo(6-10 znakov), tudi če želite samo poklicati. Čeprav je mogoče nastaviti dolg časovni interval (30 minut), v katerem geslo ne bo zahtevano, ko je zaslon telefona vklopljen. Pri nekaterih modelih telefonov je minimalna dolžina gesla lahko od 3 znakov.

- Pri nekaterih modelih telefonov ni mogoče izklopiti šifriranja, če želite onemogočiti vedno vnašanje gesla. Šifriranje se onemogoči le s ponastavitvijo telefona na tovarniške nastavitve in izbrisom vseh podatkov.

Šifriranje zunanje pomnilniške kartice SD

Funkcija je vključena v standardni paket Android 4.1.1 za tablične računalnike. Manjka v številnih proračunskih zgradbah.

Funkcija zagotavlja zanesljiva zaščita podatki o zunanjo kartico SD. Tukaj so lahko shranjene osebne fotografije, besedilne datoteke s poslovnimi in osebnimi podatki.

Omogoča šifriranje datotek na kartici SD brez spreminjanja njihovih imen, strukturo datoteke, z ohranitvijo predogled grafične datoteke (ikone). Funkcija zahteva nastavitev gesla za zaklepanje zaslona z vsaj 6 znaki.

Šifriranje je mogoče preklicati. Ko spremenite geslo, se samodejno znova šifrira.

Če uporabnik izgubi pomnilniško kartico, šifriranih datotek ni mogoče brati prek čitalnika kartic. Če ga postavite na drugo tablico, kjer je drugo geslo, tudi šifriranih podatkov ni mogoče prebrati.

Druge lastnosti šifriranja:

- Transparentno šifriranje. Če je kartica vstavljena v tablico in je uporabnik odklenil zaslon z geslom, katera koli aplikacija vidi datoteke v dešifrirani obliki.

- Če tablični računalnik prek kabla USB povežete z računalnikom, lahko šifrirane datoteke berete tudi na računalniku, potem ko kartico odklenete z zaslona mobilne naprave.

- Če se prek bralnika kartic na kartico zapišejo nekatere druge nešifrirane datoteke, bodo prav tako šifrirane, ko kartico vstavite v tablico.

- Če imate šifrirano kartico, ne morete preklicati gesla za zaklepanje.

- Podatki so šifrirani na ravni datoteke (imena datotek so vidna, vendar je vsebina datoteke šifrirana).

Slabost programa:približno manjka v večini delov Androida.

Poudariti je treba, da je najboljša varnost podatkov njihova popolna kopija na vašem računalniku Pametni telefon je občutljiva naprava majhne velikosti, kar pomeni, da vedno obstaja možnost njegovega zloma ali izgube.

Izboljšanje uporabnosti varnega pametnega telefona

Popolno šifriranje telefona zagotavlja najmočnejšo raven zaščite, vendar stalno vnašanje 6-mestne kode oteži uporabo. Vendar obstaja rešitev.

AT sistem Android od različice 4.2* je mogoče postaviti nekatere aplikacije\pripomočke na zaklenjeni zaslon in tako boste lahko izvajali preprosti koraki ne da bi morali trajno odkleniti telefon (brez vnosa 6-mestnega gesla).

Rezultati:

- Vgrajen in brezplačne funkcije za zaščito vašega telefona so zelo zanesljivi. Sposobni so zaščititi uporabnikove stike, njegovo korespondenco in klice, račune v različne programe in omrežja ter datoteke in mape v pomnilniku telefona in na izmenljivi kartici SD.

- Pred nakupom telefona se morate prepričati, kako zahtevana zaščita deluje v tem določenem modelu telefona: zahteva po uporabi preveč zapletene kode PIN ali gesla na zaklenjenem zaslonu (Ključ z vzorcem ni primeren), nepreklicnost šifriranja telefona notranji pomnilnik, tj. edina pot izključite šifriranje popolna ponastavitev nastavitve telefona.

- Pomembno! Prepričajte se, da boste lahko obnovili dostop do telefona, če pozabite geslo ali ključ vzorca, ali pa preprosto obnovite nastavitve telefona in informacije, če morate trda ponastavitev(ponastavi telefon na tovarniške nastavitve z izgubo vseh podatkov). http://www..png lyuda 2013-06-19 19:13:07 2015-06-24 17:54:26 Varovanje podatkov na telefonih in tablicah Android.

FBI je poskušal zviti roke prek sodišča Apple, ki ne želi pisati kode za obhod lasten sistem varnost. V jedru Androida je bila odkrita kritična ranljivost, ki omogoča dostop superuporabnika, da obide vse varnostne mehanizme. Ta dva dogodka, čeprav nista povezana, sta časovno sovpadala in jasno pokazala razlike v varnostnem sistemu obeh priljubljenih mobilnih operacijskih sistemov. Pustimo za trenutek ob strani vprašanje kritične ranljivosti. androidno jedro, ki ga večina proizvajalcev verjetno ne bo nikoli popravila v že izdanih modelih, in razmislite o mehanizmih šifriranja podatkov v sistemu Android in Apple iOS. Najprej pa se pogovorimo o tem, zakaj je šifriranje v mobilnih napravah sploh potrebno.

Zakaj šifrirati telefon?

Pošten človek nima česa skrivati - najbolj priljubljen lajtmotiv, ki zveni po vsaki objavi na temo varstva podatkov. "Nimam česa skrivati," pravijo številni uporabniki. Žal, veliko pogosteje to pomeni samo gotovost, da se nihče ne bo trudil priti do podatkov določenega Vasje Pupkina, kajti koga sploh zanimajo? Praksa kaže, da temu ni tako. Ne bomo šli daleč: prejšnji teden se je z odpustitvijo končala kariera učiteljice, ki je za minuto pustila telefon na mizi. Učenci so napravo takoj odklenili in iz nje odstranili fotografije učitelja v obliki, ki jo puritanska morala ameriške družbe obsoja. Incident je bil zadosten razlog za odpustitev učiteljice. Takšne zgodbe se dogajajo skoraj vsak dan.

Kako se vdre v nešifrirane telefone

Ne bomo se spuščali v podrobnosti, upoštevajte le: podatke iz nešifriranega telefona je mogoče izvleči v skoraj sto odstotkih primerov. »Skoraj« se tukaj bolj nanaša na primere, ko je bil telefon fizično poškodovan ali uničen tik pred odstranitvijo podatkov. V veliko naprave Android in Windows telefon tukaj je servisni način, ki omogoča spajanje vseh podatkov iz pomnilnika naprave prek običajni USB kabel. To velja za večino naprav, ki temeljijo na platformi Qualcomm (način HS-USB, ki deluje tudi, ko je zagonski nalagalnik zaklenjen), na Kitajski pametni telefoni s procesorji MediaTek (MTK), Spreadtrum in Allwinner (če je zagonski nalagalnik odklenjen), pa tudi z vsemi pametnimi telefoni, ki jih proizvaja LG (na splošno obstaja priročen način storitve, ki vam omogoča združevanje podatkov tudi iz "opečne" naprave).

Toda tudi če telefon nima servisnih "zadnjih vrat", je podatke iz naprave vseeno mogoče pridobiti tako, da napravo razstavite in priključite na testna vrata JTAG. V najbolj zanemarjenih primerih se iz naprave odstrani eMMC čip, ki se vstavi v najenostavnejši in zelo poceni adapter in deluje po istem protokolu kot najobičajnejša SD kartica. Če podatki niso šifrirani, se vse enostavno pridobi iz telefona, vse do žetonov za preverjanje pristnosti, ki omogočajo dostop do vaših shramb v oblaku.

Kaj pa, če je bilo šifriranje omogočeno? V starejših različicah Androida (do vključno 4.4) je bilo to mogoče zaobiti (z izjemo naprav Samsung). Toda v Androidu 5.0 se je končno pojavil močan način šifriranja. Toda ali je tako uporaben, kot Google misli, da je? Poskusimo ugotoviti.

Android 5.0–6.0

Prva naprava s sistemom Android 5.0 je bil Google Nexus 6, ki ga je leta 2014 izdala Motorola. Takrat 64-bit mobilni procesorji z arhitekturo ARMv8, vendar Qualcomm ni imel pripravljena rešitev na tej platformi. Posledično je Nexus 6 uporabljal nabor čipov Snapdragon 805, ki temelji na Qualcommovih lastnih 32-bitnih jedrih.

Zakaj je pomembno? Dejstvo je, da imajo procesorji ARMv8 vgrajen nabor ukazov za pospešitev šifriranja pretočnih podatkov, 32-bitni procesorji ARMv7 pa takih ukazov nimajo.

Zato pazite na roke. V procesorju ni navodil za pospeševanje kriptovalute, zato je Qualcomm v nabor sistemske logike vgradil namenski strojni modul, namenjen izvajanju istih funkcij. Toda Googlu nekaj ni šlo. Bodisi gonilniki ob izdaji še niso bili dokončani ali pa jih Qualcomm ni zagotovil izvorne kode(ali pa jih ni dovoljeno objaviti v AOSP). Podrobnosti javnosti niso znane, rezultat pa je znan: Nexus 6 je ocenjevalce šokiral z izjemno nizko hitrostjo branja podatkov. Kako počasi? Približno takole:

Razlog za osemkratni zaostanek za "mlajšim bratom", pametni telefon Motorola Moto X 2014 je preprost: vsiljeno šifriranje, ki ga izvaja podjetje na programski ravni. AT resnično življenje Uporabniki Nexusa 6 na izvirni različici vdelane programske opreme so se pritoževali nad številnimi zamiki in frizami, opaznim segrevanjem naprave in relativno slabo avtonomijo. Namestitev jedra, ki onemogoči prisilno aktivirano šifriranje, je te težave rešila naenkrat.

Vendar pa je vdelana programska oprema taka stvar, lahko jo dokončate, kajne? Še posebej, če ste Google, imate neomejene finance in imate zaposlene najbolj usposobljene razvijalce. No, poglejmo, kaj se je zgodilo naprej.

In potem je bil Android 5.1 (šest mesecev kasneje), v katerem prave voznike za delo s strojnim pospeševalnikom je bil najprej dodan v predhodni različici vdelane programske opreme, nato pa v končni različici zaradi resnih težav z načinom mirovanja znova odstranjen. Potem je bil Android 6.0, v času izdaje katerega so uporabniki že izgubili zanimanje za to igro in začeli onemogočati šifriranje na kakršen koli način z uporabo jeder tretjih oseb. Ali pa ne onemogočite, če je dovolj hitrost branja 25–30 MB / s.

Android 7.0

V redu, toda v Androidu 7 je bilo mogoče odpraviti resno težavo z vodilno napravo, staro skoraj dve leti? Da, in to je bilo popravljeno! Elcomsoft Labs je primerjal zmogljivost dveh identičnih Nexusov 6, od katerih je eden uporabljal Android 6.0.1 z jedrom ElementalX (z onemogočenim šifriranjem), drugi pa je izvajal prvo predizdajno različico Androida 7 s privzetimi nastavitvami (šifriranje je omogočeno). Rezultat je tam:

Nadaljevanje članka je na voljo samo naročnikom

Možnost 1. Naročite se na "Hacker", da preberete vse članke na spletnem mestu

Naročnina vam bo omogočila branje VSEH plačanih gradiv spletnega mesta, vključno s tem člankom, v določenem obdobju. Sprejemamo plačilo bančne kartice, elektronski denar in nakazila z računov mobilnih operaterjev.