Если вы читаете эти строки, то, скорее всего, ищете ответ на вопрос о том, как убрать появляющийся баннер при загрузке Windows 8 , 7 или XP.

Что можно сделать, когда вместо операционной системы загружается баннер, а может просто мигает курсор?

Не стоит паниковать. На самом деле ничего страшного с вашим компьютером не случилось. Это просто результат работы вируса Winloker, который раньше блокировал рабочий стол, а теперь блокирует загрузку Windows.

О том, как разблокировать рабочий стол, описано , а мы же рассмотрим, как избавиться от вируса, блокирующего загрузку системы.

Что же делает вирус-блокировщик?

После проникновения на компьютер жертвы, он первым делом стирает в MBR (главная загрузочная область) данные о том, где находится операционная система и записывает вместо них собственный загрузчик.

Что предпринять для разблокирования компьютера?

Для удаления вируса блокирующего загрузку системы существует несколько вариантов лечения

Как удалить баннер вымогатель с помощью загрузочного компакт-диска.

Самое оптимальное это воспользоваться установочным компакт-диском, с которого вы устанавливали ваш Windows. Дальше поступаем следующим образом:

Для windows XP:

1. Загружаемся с компакт-диска и выбираем пункт восстановление системы, нажав R

.

2. Выбираем операционную систему, которую намереваемся восстановить.

(При необходимости вводим пароль администратора)

3. В появившейся консоли восстановления вводим команду fixboot

и кликаем на enter

4. подтверждаем действие нажатием Y

и вновь кликаем enter.

Для Windows 7

После загрузки с компакт-диска перед вами будет следующий экран

1.Выбираем “Восстановление системы”

2.Выбираем какую операционную систему хотим восстановить и нажимаем “Далее”

3.В следующем окне нажимаем на “ Командная строка”

4.Набираем “Bootrec.exe /FixBoot ” и кликаем enter.

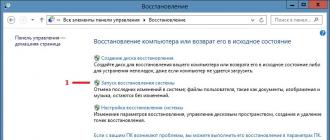

Для Windows 8

1. Загружаемся с компакт-диска

2. “Восстановление компьютера”

3. Выбираем пункт “Проблемы”

4. “Командная строка”

5. По очереди вводим

bootrec /fixmbr

bootrec /fixboot

bootrec /scanos

bootrec /rebuildbcd

6. Перезагружаемся

После перезагрузки баннер, как правило, исчезает.

При помощи LiveCD

Если у вас под рукой нет установочного компакт-диска, но есть доступ к другому компьютеру, имеющему выход в Интернет, то в этом случае есть два пути.

Как убрать появляющийся порно-баннер при загрузке Windows 8 , 7 или XP с помощью антивирусного LiveCD

1. Скачиваем образ LiveCD с антивирусом с официального сайта, например Dr.Web LiveCD или Kaspersky Rescue Disk

2. Записываем этот образ на компакт-диск

3. Загружаемся с компакта

4. Запускаем сканирование операционной системы

Необходимо заметить, что лучше скачивать самую последнюю версию антивируса, иначе, после проведенного сканирования, вирус может быть не обнаружен.

Удаление баннера с помощью LiveCD

1. Скачиваем утилиту BOOTICE с официального сайта разработчика.

2. Загружаемся с LiveCD

3. Запускаем BOOTICE

4. Выбираем жесткий диск, где находилась операционная система

5. Кликаем Process MBR

6. Выбираем тип загрузчика

Для XP — Windows NT 5.x MBR

Для vista,7 или 8 — Windows NT 6.x MBR

7. Кликаем Install / Config

и подтверждаем согласие.

Для того, чтобы ситуация не повторилась, необходимо избегать скачивания и установки программ из непроверенных источников, а также не переходить по подозрительным ссылкам.

Прошу посильного вашего участия в моей проблеме. Вопрос у меня такой: Как убрать баннер :«Отправьте смс», операционная система Windows 7. Кстати вторая система на моём компьютере Windows XP тоже заблокирована баннером ещё месяц назад, вот такой я горе-пользователь. В безопасный режим войти не могу, но удалось войти в Устранение неполадок компьютера и оттуда запустить Восстановление системы и вышла ошибка- На системном диске этого компьютера нет точек восстановления.

Код разблокировки на сайте Dr.Web, а так же ESET подобрать не удалось. Недавно такой баннер удалось убрать у друга с помощью Диска восстановления системы LiveCD ESET NOD32, но в моём случае не помогает. Dr.Web LiveCD тоже пробовал. Переводил часы в BIOS вперёд на год, баннер не пропал. На различных форумах в интернете советуют исправить параметры UserInit и Shell в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Но как мне туда попасть? С помощью LiveCD ? Почти все диски LiveCD не делают подключения к операционной системе и такие операции как редактирование реестра, просмотр объектов автозапуска, а так же журналов событий с такого диска недоступны или я ошибаюсь.

Вообще информация о том как убрать баннер в интернете есть, но в основном она не полная и мне кажется многие эту инфу где-то копируют и публикуют у себя на сайте, для того что бы она просто была, а спроси у них как это всё работает, плечами пожмут. Думаю это не ваш случай, а вообще очень хочется найти и удалить вирус самостоятельно, переустанавливать систему надоело. И последний вопрос - есть ли принципиальная разница в способах удаления баннера-вымогателя в операционных системах Windows XP и Windows 7. Поможете? Сергей.

Как убрать баннер

Существует довольно много способов помочь Вам избавиться от вируса, ещё его называют Trojan.Winlock, но если вы начинающий пользователь, все эти способы потребуют от вас терпения, выдержки и понимания того, что противник для вас попался серьёзный, если не испугались давайте начнём.

- Статья получилась длинная, но всё сказанное реально работает как в операционной системе Windows 7, так и в Windows XP, если где-то будет разница, я обязательно помечу этот момент. Самое главное знайте, убрать баннер и вернуть операционную систему – быстро, получится далеко не всегда, но и деньги на счёт вымогателям класть бесполезно, никакого ответного кода разблокировки вам не придёт, так что есть стимул побороться за свою систему.

- Друзья, в этой статье мы будем работать со средой восстановления Windows 7, а если точнее с командной строкой среды восстановления. Необходимые команды я Вам дам, но если Вам их будет трудно запомнить, можно . Это сильно облегчит Вам работу.

Начнём с самого простого и закончим сложным. Как убрать баннер с помощью безопасного режима . Если ваш интернет-серфинг закончился неудачно и вы непреднамеренно установили себе вредоносный код, то нужно начать с самого простого - попытаться зайти в Безопасный режим (к сожалению, в большинстве случаев у вас это не получится, но стоит попробовать), но Вам точно удастся зайти в (больше шансов), делать в обоих режимах нужно одно и тоже , давайте разберём оба варианта.

В начальной фазе загрузки компьютера жмите F-8 , затем выбирайте , если вам удастся зайти в него, то можно сказать вам сильно повезло и задача для вас упрощается. Первое, что нужно попробовать, это откатиться с помощью точек восстановления на некоторое время назад. Кто не знает как пользоваться восстановлением системы, читаем подробно здесь - . Если восстановление системы не работает, пробуем другое.

В строке Выполнить наберите msconfig ,

В папке у вас тоже ничего не должно быть, . Или она расположена по адресу

C:\Users\Имя пользователя\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup .

Важное замечание : Друзья, в данной статье Вам придётся иметь дело в основном с папками, имеющими атрибут Скрытый (например AppData и др ), поэтому, как только вы попадёте в Безопасный режим или Безопасный режим с поддержкой командной строки , сразу включите в системе отображение скрытых файлов и папок , иначе нужные папки, в которых прячется вирус, вы просто не увидите. Сделать это очень просто.

Windows XP

Откройте любую папку и щёлкните по меню «Сервис

», выберите там «Свойства папки

», далее переходите на вкладку «Вид

» Далее в самом низу отметьте пункт «» и нажмите ОК

Windows 7

Пуск

->Панель управления

->Просмотр

: Категория

-Мелкие значки

->Параметры папок

->Вид

. В самом низу отметьте пункт «Показывать скрытые файлы и папки

».

Итак возвращаемся к статье. Смотрим папку , у вас в ней ничего не должно быть.

Убедитесь, что в корне диска (С:), нет никаких незнакомых и подозрительных папок и файлов, к примеру с таким непонятным названием OYSQFGVXZ.exe, если есть их нужно удалить.

Теперь внимание: В Windows ХР удаляем подозрительные файлы (пример виден выше на скришноте) со странными названиями и

с расширением.exe из папок

C:\

C:\Documents and Settings\Имя пользователя\Application Data

C:\Documents and Settings\Имя пользователя\Local Settings

С:\Documents and Settings\Имя пользователя\Local Settings\Temp

- отсюда вообще всё удалите, это папка временных файлов.

Windows 7 имеет хороший уровень безопасности и в большинстве случаев не позволит внести изменения в реестр вредоносным программам и подавляющее большинство вирусов так же стремятся попасть в каталог временных файлов:

C:\USERS\имя пользователя\AppData\Local\Temp

, отсюда можно запустить исполняемый файл.exe. К примеру привожу заражённый компьютер, на скришноте мы видим вирусный файл 24kkk290347.exe и ещё группу файлов, созданных системой почти в одно и тоже время вместе с вирусом, удалить нужно всё.

В них не должно быть ничего подозрительного, если есть, удаляем.

И ещё обязательно:

В большинстве случае, вышеприведённые действия приведут к удалению баннера и нормальной загрузки системы. После нормальной загрузки проверяйте весь ваш компьютер бесплатным антивирусным сканером с последними обновлениями - Dr.Web CureIt, скачайте его на сайте Dr.Web.

- Примечание : Нормально загрузившуюся систему, вы можете сразу же заразить вирусом вновь, выйдя в интернет, так как браузер откроет все страницы сайтов, посещаемые вами недавно, среди них естественно будет и вирусный сайт, так же вирусный файл может присутствовать во временных папках браузера. Находим и , которым вы пользовались недавно по адресу: C:\Users\Имя пользователя\AppData\Roaming\Название браузера , (Opera или Mozilla к примеру) и ещё в одном месте C:\Users\Имя пользователя\AppData\Local\Имя вашего браузера , где (С:) раздел с установленной операционной системой. Конечно после данного действия все ваши закладки пропадут, но и риск заразиться вновь значительно снижается.

Безопасный режим с поддержкой командной строки .

Если после всего этого ваш баннер ещё живой, не сдаёмся и читаем дальше.

Или хотя бы пройдите в середину статьи и ознакомьтесь с полной информацией о исправлении параметров реестра, в случае заражения баннером-вымогателем.

Что делать, если в безопасный режим войти не удалось? Попробуйте Безопасный режим с поддержкой командной строки

, там делаем то же самое, но есть разница

в командах Windows XP и Windows 7 .

Применить Восстановление системы.

В Windows 7

вводим rstrui.exe

и жмём Enter

- попадаем в окно Восстановления системы.

Или попробуйте набрать команду: explorer – загрузится подобие рабочего стола, где вы сможете открыть мой компьютер и проделать всё то же самое, что и безопасном режиме -проверить компьютер на вирусы, посмотреть папку Автозагрузка и корень диска (С: ), а так же каталог временных файлов: отредактировать реестр по необходимости и так далее.

Что бы попасть в Восстановление системы Windows XP , в командной строке набирают- %systemroot%\system32\restore\rstrui.exe ,

что бы попасть в Windows XP в проводник и окно Мой компьютер , как и в семёрке набираем команду explorer .

здесь сначала нужно набрать команду explorer и вы попадёте прямо на рабочий стол. Многие не могут переключить в командной строке выставленную по умолчанию русскую раскладку клавиатуры на английскую сочетанием alt-shift, тогда попробуйте наоборот shift-alt.

Уже здесь идите в меню Пуск , затем Выполнить ,

далее выбирайте Автозагрузку - удаляете из неё всё, затем делаете всё то, что делали в и корень диска (С: ), удаляете вирус из каталога временных файлов: C:\USERS\имя пользователя\AppData\Local\Temp, отредактируйте реестр по необходимости (с подробностями всё описано выше ).

Восстановление системы . Немного по другому у нас будут обстоять дела, если в Безопасный режим и безопасный режим с поддержкой командной строки вам попасть не удастся. Значит ли это то, что восстановление системы мы с вами использовать не сможем? Нет не значит, откатиться назад с помощью точек восстановления возможно, даже если у вас операционная система не загружается ни в каком режиме. В Windows 7 нужно использовать среду восстановления, в начальной фазе загрузки компьютера жмёте F-8 и выбираете в меню Устранение неполадок компьютера ,

В окне Параметры восстановления опять выбираем Восстановление системы,

Теперь внимание, если при нажатии F-8 меню Устранение неполадок не доступно, значит у вас повреждены файлы, содержащие среду восстановления Windows 7.

- Можно ли обойтись без Live CD? В принципе да, читайте статью до конца.

Теперь давайте подумаем, как будем действовать, если Восстановление системы запустить нам не удастся никакими способами или оно вовсе было отключено. Во первых посмотрим как убрать баннер с помощью кода разблокировки, который любезно предоставляется компаниями разработчиками антивирусного ПО- Dr.Web, а так же ESET NOD32 и Лабораторией Касперского, в этом случае понадобится помощь друзей. Нужно что бы кто-нибудь из них зашёл на сервис разблокировки- к примеру Dr.Web

https://www.drweb.com/xperf/unlocker/

http://www.esetnod32.ru/.support/winlock/

а так же Лаборатории Касперского

http://sms.kaspersky.ru/ и ввёл в данное поле номер телефона, на который вам нужно перевести деньги для разблокировки компьютера и нажал на кнопку- Искать коды. Если код разблокировки найдётся, вводите его в окно баннера и жмите Активация или что там у вас написано, баннер должен пропасть.

Ещё простой способ убрать баннер, это с помощью диска восстановления или как их ещё называют спасения от и . Весь процесс от скачивания, прожига образа на чистый компакт-диск и проверки вашего компьютера на вирусы, подробнейшим образом описан в наших статьях, можете пройти по ссылкам, останавливаться на этом не будем. Кстати диски спасения от данных антивирусных компаний совсем неплохие, их можно использовать как и LiveCD - проводить файловые различные операции, например скопировать личные данные с заражённой системы или запустить с флешки лечащую утилиту от Dr.Web - Dr.Web CureIt. А в диске спасения ESET NOD32 есть прекрасная вещь, которая не раз мне помогала - Userinit_fix , исправляющая на заражённом баннером компьютере важные параметры реестра - Userinit, ветки HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon.

Как всё это исправить вручную, читаем дальше.

Ну друзья мои, если кто-то ещё читает статью дальше, то я сильно рад Вам, сейчас начнётся самое интересное, если вам удастся усвоить и тем более применить данную информацию на практике, многие простые люди, которых вы освободите от баннера вымогателя, вполне посчитают вас за настоящего хакера.

Давайте не будем обманывать себя, лично мне всё что описано выше помогало ровно в половине встречающихся случаев блокировки компьютера вирусом –блокировщиком - Trojan.Winlock . Другая же половина требует более внимательного рассмотрения вопроса, чем мы с вами и займёмся.

На самом деле блокируя вашу операционную систему, всё равно Windows 7 или Windows XP, вирус вносит свои изменения в реестр

, а также в папки Temp

, содержащие временные файлы и папку С:\Windows->system32

. Мы должны эти изменения исправить. Не забывайте так же про папку Пуск->Все программы->Автозагрузка. Теперь обо всём этом подробно.

- Не торопитесь друзья, сначала я опишу где именно находится то, что нужно исправлять, а потом покажу как и с помощью каких инструментов.

В Windows 7 и Windows XP баннер вымогатель затрагивает в реестре одни и те же параметры UserInit и Shell в ветке

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

.

В идеале они должны быть такими:

Userinit - C:\Windows\system32\userinit.exe

,

Shell - explorer.exe

Всё проверьте по буквам, иногда вместо userinit попадается к примеру usernit или userlnlt.

Так же нужно проверить параметр AppInit_DLLs

в ветке реестра HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs

, если вы там что-то найдёте, например C:\WINDOWS\SISTEM32\uvf.dll, всё это нужно удалить.

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\Run

HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows\CurrentVersion\RunOnce , в них ни должно быть ничего подозрительного.

И ещё обязательно:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce

HKEY_CURRENT_USER\Software\Microsoft\Windows NT\CurrentVersion\Winlogon\Shell (должен быть пустой) и вообще здесь тоже ничего не должно быть лишнего. ParseAutoexec должен быть равен 1 .

Ещё нужно удалить ВСЁ из временных папок (на эту тему тоже есть статья), но в Windows 7 и в Windows XP они расположены немного по разному:

Windows 7

:

C:\Users\Имя пользователя\AppData\Local\Temp. Здесь особенно любят селится вирусы.

C:\Windows\Temp

C:\Windows\

Windows XP

:

С:\Documents and Settings\Профиль пользователя\Local Settings\Temp

С:\Documents and Settings\Профиль пользователя\Local Settings\Temporary Internet Files.

C:\Windows\Temp

C:\Windows\Prefetch

Не будет лишним посмотреть в обоих системах папку С:\Windows->system32

, все файлы оканчивающиеся на .exe

и dll

с датой на день заражения вашего компьютера баннером. Файлы эти нужно удалить.

А теперь смотрите, как всё это будет осуществлять начинающий, а затем опытный пользователь. Начнём с Windows 7, а потом перейдём к XP.

Как убрать баннер в Windows 7, если Восстановление системы было отключено?

Представим худший вариант развития событий. Вход в Windows 7 заблокирован баннером - вымогателем. Восстановление системы отключено. Самый простой способ - заходим в систему Windows 7 с помощью простого диска восстановления (сделать его можно прямо в операционной системе Windows 7 –подробно описано у нас в статье), ещё можно воспользоваться простым установочным диском Windows 7 или любым самым простым LiveCD . Загружаемся в среду восстановления, выбираем Восстановление системы- далее выбираем командную строку

и набираем в ней –notepad, попадаем в Блокнот, далее Файл и Открыть.

Заходим в настоящий проводник, нажимаем Мой компьютер.

Идём в папку C:\Windows\System32\Config , здесь указываем Тип файлов – Все файлы и видим наши файлы реестра, так же видим папку RegBack ,

в ней каждые 10 дней Планировщик заданий делает резервную копию разделов реестра - даже если у вас Отключено Восстановление системы. Что здесь можно предпринять – удалим из папки C:\Windows\System32\Config файл SOFTWARE , отвечающий за куст реестра HKEY_LOCAL_MACHINE\SOFTWARE, чаще всего вирус вносит свои изменения здесь.

А на его место скопируем и вставим файл с таким же именем SOFTWARE из резервной копии папки RegBack.

В большинстве случаев это будет достаточно, но при желании можете заменить из папки RegBack в папке Config все пять кустов реестра: SAM , SEСURITY , SOFTWARE , DEFAULT , SYSTEM .

Далее делаем всё как написано выше- удаляем файлы из временных папок Temp, просматриваем папку С:\Windows->system32 на предмет файлов с расширением.exe и dll с датой на день заражения и конечно смотрим содержимое папки Автозагрузка.

В Windows 7 она находится:

C:\Users\ALEX\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup.

Windows XP :

C:\Documents and Settings\ All Users\Главное меню\ Программы\Автозагрузка.

- Как проделывают тоже самое опытные пользователи, вы думаете они используют простой LiveCD или диск восстановления Windows 7? Далеко нет друзья, они используют очень профессиональный инструмент - Microsoft Diagnostic and Recovery Toolset (DaRT) Версия: 6.5 для Windows 7 - это профессиональная сборка утилит находящихся на диске и нужных системным администраторам для быстрого восстановления важных параметров операционной системы. Если Вам интересен данный инструмент, читайте нашу статью .

Кстати может прекрасно подключиться к вашей операционной системе Windows 7. Загрузив компьютер с диска восстановления Microsoft (DaRT), можно редактировать реестр, переназначить пароли, удалять и копировать файлы, пользоваться восстановлением системы и многое другое. Без сомнения далеко не каждый LiveCD обладает такими функциями.

Загружаем наш компьютер с данного, как его ещё называют -реанимационного диска Microsoft (DaRT), Инициализировать подключение к сети в фоновом режиме, если нам не нужен интернет - отказываемся.

Назначить буквы дискам так же как на целевой системе- говорим Да, так удобней работать.

Все инструменты я описывать не буду, так как это тема для большой статьи и я её готовлю.

Возьмём первый инструмент Registry Editor

инструмент дающий работать с реестром подключенной операционной системы Windows 7.

Идём в параметр Winlogon ветки HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon и просто правим вручную файлы – Userinit и Shell . Какое они должны иметь значение, вы уже знаете.

Userinit - C:\Windows\system32\userinit.exe,

Shell - explorer.exe

В нашем случае нужно почистить от всего временные папки Temp, сколько их и где они находятся в Windows 7, вы уже знаете из середины статьи.

Но внимание! Так как Microsoft Diagnostic and Recovery Toolset полностью подключается к вашей операционной системе, то удалить к примеру файлы реестра -SAM, SECURITY, SOFTWARE, DEFAULT, SYSTEM, у вас не получится, ведь они находятся в работе, а внести изменения пожалуйста.

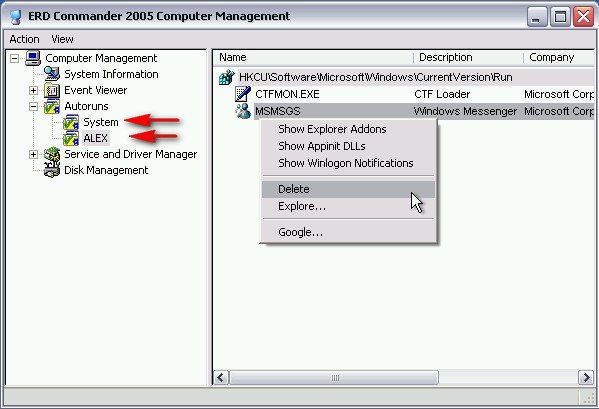

Как убрать баннер в Windows XP

Опять же дело в инструменте, я предлагаю использовать ERD Commander 5.0 (ссылка на статью выше), как я уже говорил в начале статьи он специально разработан для решения подобных проблем в Windows XP. ERD Commander 5.0 позволит непосредственно подключиться к операционной системе и проделать всё то же, что мы сделали с помощью Microsoft Diagnostic and Recovery Toolset в Windows 7.

Загружаем наш компьютер с диска восстановления . Выбираем первый вариант подключение к заражённой операционной системе.

Выбираем реестр.

Смотрим параметры UserInit и Shell в ветке HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon. Как я уже говорил выше, у них должно быть такое значение.

Userinit - C:\Windows\system32\userinit.exe,

Shell - explorer.exe

Так же смотрим HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Windows\AppInit_DLLs -он должен быть пустой.

Далее идём в проводник и удаляем всё из временных папок Temp.

Как ещё можно удалить баннер в Windows XP с помощью ERD Commander (кстати такой способ применим для любого Live CD). Можно попытаться сделать это даже без подключения к операционной системе. Загружаем ERD Commander и работаем без подключения к Windows XP,

в этом режиме мы с вами сможем удалять и заменять файлы реестра, так как они не будут задействованы в работе. Выбираем Проводник.

Файлы реестра в операционной системе Windows XP находятся в папке C:\Windows\System32\Config . А резервные копии файлов реестра, созданные при установке Windows XP лежат в папке repair , расположенной по адресу С:\Windows\repair .

Поступаем так же, копируем в первую очередь файл SOFTWARE ,

а затем можно и остальные файлы реестра - SAM , SEСURITY , DEFAULT , SYSTEM по очереди из папки repair и заменяем ими такие же в папке C:\Windows\System32\Config. Заменить файл? Соглашаемся- Yes .

Хочу сказать, что в большинстве случаев хватает заменить один файл SOFTWARE. При замене файлов реестра из папки repair, появляется хороший шанс загрузить систему, но большая часть изменений произведённая вами после установки Windows XP пропадёт. Подумайте, подойдёт ли этот способ вам. Не забываем удалить всё незнакомое из автозагрузки. В принципе клиент MSN Messenger удалять не стоит, если он вам нужен.

И последний на сегодня способ избавления от баннера вымогателя с помощью диска ERD Commander или любого Live CD

Если у вас было включено восстановление системы в Windows XP, но применить его не получается, то можно попробовать сделать так. Идём в папку C:\Windows\System32\Config содержащую файлы реестра.

Открываем с помощью бегунка имя файла полностью и удаляем SAM, SEСURITY, SOFTWARE, DEFAULT, SYSTEM. Кстати перед удалением их можно скопировать на всякий случай куда-нибудь, мало ли что. Может вы захотите отыграть назад.

Далее заходим в папку System Volume Information\_restore{E9F1FFFA-7940-4ABA-BEC6- 8E56211F48E2}\RP\

snapshot

, здесь копируем файлы представляющие из себя резервные копии ветки нашего реестра HKEY_LOCAL_MACHINE\

REGISTRY_MACHINE\SAM

REGISTRY_MACHINE\SECURITY

REGISTRY_MACHINE\SOFTWARE

REGISTRY_MACHINE\DEFAULT

REGISTRY_MACHINE\SYSTEM

Вставляем их в папку C:\Windows\System32\Config

Затем заходим в папку Config и переименовываем их, удаляя REGISTRY_MACHINE \, оставляя тем самым новые файлы реестра SAM , SEСURITY , SOFTWARE , DEFAULT , SYSTEM .

Затем удаляем содержимое папок Temp и Prefetch, удаляем всё из папки Автозагрузка как показано выше. Буду рад, если кому-нибудь помогло. В дополнение к статье, написан небольшой и интересный , можете почитать.

Те кому «посчастливилось» столкнуться с такой вредоносной программой, хорошо поймут, насколько эта проблема неприятная и серьезная. Только представьте, вы скачали какой-нибудь файл из интернета, например электронную книгу. Итак, открываете загруженный архив, и внезапно на весь экран появляется сообщение, что компьютер заблокирован и для его разблокировки необходимо пополнить какой-либо счет, или перевести деньги на кошелек. Помимо этого обязательно будет угроза, что в случае не выполнения требований могут быть потерянны важные для вас данные, порча вашей репутации различными способами и даже, повреждение и выход из строя компьютера. Все, вы больше не можете ничего сделать, компьютер не реагирует ни на какие команды и даже не помогает перезагрузка и попытки вызова диспетчера задач.

Не стоит пугаться, все эти угрозы просто блеф и уж тем более, не стоит никому переводить никакие деньги. Такие вирусы кроме как блокирования вашего ПК, больше ничего не умеют. Создаются они студентами, или вообще детьми, которые просто воспользовались готовой заготовкой, в надежде на легкую прибыль.

Заразиться подобной вредоносной программой вы можете скачав что-либо из интернета. Так же часто случаются попадания на компьютер через уязвимости в браузере. От этого уже никто не застрахован, ведь для заражения достаточно просто зайти на зараженный сайт.

Такие вирусы попав на ПК, прописывают себя в автозагрузку и блокируют работу всех ключевых приложений, которыми вы можете воспользоваться, закрыв при этом весь экран сообщением о блокировке. Но какой бы эта вещь не была страшной, от такого зловреда можно без особых усилий избавиться.

Убираем баннер Windows заблокирован

На приведенных изображениях показаны примеры баннеров.

В первую очередь, вам следует уяснить, что не стоит следовать указаниям в баннере. Никому не пересылайте деньги и не отправляйте смс, вам все равно никто не пришлет ключ для разблокировки, а вы только зря потратите свои деньги. Вместо этого следуйте следующим рекомендациям, которые вам помогут избавить компьютер от винлока.

Для начала, отыщите любой другой работающий компьютер, или смартфон. И через него посетите сайты антивирусных компаний DrWeb или Касперского. Там найдете специальные сервисы подбора ключей для разблокировки. Вводите необходимые там данные, после чего будет сгенерирован ключ. Берете этот клюю,чик и пишите его в поле баннера, который заблокировал компьютер. Довольно часто такой способ помогает.

Так же на сайтах Касперского и ДоктораВеба можно скачать утилиту, с помощью которой можно выполнить проверку компьютера на наличие вредоносных программ.

(На скрине помечено цифрой 1)

Если вы столкнулись с программой, которая зашифровала важные для вас данные и так же требует денег, то необходимо воспользоваться различными дополнительными программами, которые смогут расшифровать их. (На скрине помечено цифрой 2)

Рекомендую заранее записать на флешку или диск подобные утилиты, что бы в случае необходимости вы могли воспользоваться необходимым инструментарием, не прибегая к помощи дополнительного компьютера.

Рекомендую заранее записать на флешку или диск подобные утилиты, что бы в случае необходимости вы могли воспользоваться необходимым инструментарием, не прибегая к помощи дополнительного компьютера.

Как же запустить ОС, если Windows заблокирован?

Будем запускать Windows в безопасном режиме. Для этого, после включения компьютера, перед самой загрузкой Windows, необходимо нажать клавишу F8. С помощью стрелок на клавиатуре, можно выбрать необходимый режим загрузки. Будет хорошим знаком, если вирус не запустится в безопасном режиме. Если винлок все же запустился, то можно попробовать другой режим, где есть поддержка командной строки. Если ни в одном из случаев не помогло, остается еще один вариант - запустить ОС с загрузочной флешки или диска.

Для создания такой флешки или диска, вы должны скачать Windows PE. И скачанный образ диска записать на подходящий носитель информации. После чего, сразу после того как вы включили компьютер и появился экран Bios, нажмите клавишу Del (или F2/F10/F12 в зависимости от материнской платы, узнав это в инструкции). Вы попадете в меню настройки Bios, в котором необходимо установить на первое место дисковод, или usb в очереди на загрузку ОС и сохранить изменения. Не забудьте вставить ваш диск/флешку и перезагрузите компьютер. После этого запуститься Windows PE, в котором будет уже достаточно богатый инструментарий, необходимый для удаления винлокера.

Если удалось запустить родную ОС, то просканируйте записанными на носитель информации антивирусными утилитами. Если запуск был с Windows PE, то запустите эти приложения с флешки. Дополнительно можете воспользоваться приложениями, которые идут с этой ОС Windows.

Как разблокировать компьютер вручную?

Очень часто помогает такой способ: через файловый менеджер, очищаете все временные папки Temp и папку Application Data (находится в домашней папке пользователя).

Полностью вычищаем кэш всех установленных браузеров. Удалите файл, через который вы заразились, если такой имеется. После всех этих действий перезагружайте компьютер. В случае если все это не избавило вас от баннера, пробуем следующие рекомендации.

Полностью вычищаем кэш всех установленных браузеров. Удалите файл, через который вы заразились, если такой имеется. После всех этих действий перезагружайте компьютер. В случае если все это не избавило вас от баннера, пробуем следующие рекомендации.

Ищите все файлы с недавней датой изменения, таким образом можно вычислить файлы винлока. Довольно часто можно деактивировать вирус, переустановив дату в БИОСе на несколько лет вперед, или назад.

Если вам удалось запустить родную систему в безопасном режиме, то обязательным шагом будет очистка реестра. Открываем редактор реестра через приложение «Выполнить» введя команду regedit. Если есть поддержка командной строки, то эту же команду можно ввести в консоле.

Далее вы должны перейти по такой ветке: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Далее вы должны перейти по такой ветке: HKEY_LOCAL_MACHINE\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon

Обратите внимание на такой параметр как Shell

, в котором должно стоять «explorer.exe», а в параметре Userinit

должно быть значение «\WINDOWS\system32\userinit.exe». Если значения этих параметров будут не такие, то изменяете их на те что должны быть. Лучше будет переписать заново эти значения, даже если они не будут отличаться.

Обратите внимание на такой параметр как Shell

, в котором должно стоять «explorer.exe», а в параметре Userinit

должно быть значение «\WINDOWS\system32\userinit.exe». Если значения этих параметров будут не такие, то изменяете их на те что должны быть. Лучше будет переписать заново эти значения, даже если они не будут отличаться.

Необходимо проверить ветвь связанную с автозагрузкой, которая находится по такому пути.

Пожалуй, одной из самых неприятных проблем, с которой приходится сталкиваться пользователям Windows, являются баннеры. Обычной перезагрузкой здесь вопрос не решишь – после перезагрузки баннер и не думает пропадать. И полбеды, если это обычная назойливая реклама. Хуже, когда это вымогательство, приправленное запугиванием статьёй уголовного кодекса, которую никто на самом деле не нарушал. Новички ведутся и на такое, отправляя деньги на неизвестный кошелёк. Неосведомлённость играет с ними злую шутку.

Что делать, если вы стали одним из счастливчиков, подцепивших баннер на свой компьютер? Есть ли решение этой проблемы? Есть, и не одно. В данной статье мы рассмотрим не только несколько способов удаления баннера с компьютера, но и разберёмся с причинами его появления, чтобы вы впредь не наступали на одни и те же грабли. Начнём со способов удаления.

Чтобы удалить баннер данным способом, следуйте дальнейшим инструкциям:

- Перезагрузите компьютер.

- Во время его включения нажмите кнопку F8, чтобы открыть меню выбора режима запуска. Необходимо успеть сделать это прежде, чем операционная система загрузится.

- Выберите «

Безопасный режим с поддержкой командной строки». В данном меню мышь не работает, поэтому пользуйтесь стрелочками для перемещения между вариантами и кнопкой «Enter» для выбора.

- Дождитесь загрузки Windows, после чего откройте окно «

Выполнить», нажав на комбинацию кнопок «Win+R».

- Введите «regedit»

и нажмите «

ОК»

.

- Откройте папку: «HKEY_LOCAL_MACHINE-SOFTWARE-Microsoft-Windows NT-CurrentVersion-Winlogon», затем найдите параметр под названием «Shell» и замените его значение на «explorer.exe».

- Перезагрузите ваш ПК, чтобы подтвердить изменения. Дело сделано.

Видео — удаляем баннер с компьютера

Способ №2. Удаление с помощью антивируса

Читайте подробный обзор лучших антивирусных программ в статье —

Этот способ проще, чем первый, так как не требует от вас почти никаких действий. Вам нужен всего лишь установленный антивирус. Подойдёт любой: Касперский, Avast, Dr.Web и прочие. Теперь перейдём к инструкции:

Способ №3. «Ва-банк»

Самый простой способ решения проблем, связанных с ОС – это её переустановка. Если у вас нет возможности установить антивирус и нет желания копаться в реестре, то вы можете прибегнуть к такому незамысловатому методу. Но не забывайте придерживаться двух простых правил:

Итак, баннер вы удалили. Теперь вам не помешает знать что нужно делать, чтобы не засорять баннерами свой компьютер в будущем и раз за разом не прибегать к системным манипуляциям, описанным в способах выше. Давайте разберёмся с причинами и способами избежать их.

Причины появления баннера на компьютере

Причина №1. Установка «Flash Player»

Нет, не спешите удалять флеш-плеер! Это полезная программа, с помощью которой можно смотреть видео прямо в браузере, слушать музыку и делать много других приятных вещей. Другое дело, когда под видом его установки с сомнительного сайта на ваш компьютер попадает вредоносный софт, засоряющий его баннерами и прочими непотребствами.

На самом деле в большинстве браузеров Flash Player установлен изначально, и в его повторной установке нет никакой необходимости. Вы можете легко проверить его наличие. Для этого проделайте следующие операции:

Важно! Если же флеш-плеер у вас отсутствует, то скачивайте его с сайта разработчика, ни в коем случае не позволяйте делать это за вас странным всплывающим окнам. Он бесплатный и находится в свободном доступе.

Причина №2. Установка пиратского софта

Очень много людей любят халяву. Они предпочтут скачать кряк, патч, кейген и прочее, что поможет им пользоваться какой-нибудь программой в обход оплаты. К сожалению, после активации подобного софта вы с большой вероятностью получите в награду баннер. Поэтому самый лучший вариант в данном случае – проявить уважение к разработчикам и не поскупиться на средства. Лучше спокойно пользоваться лицензионным программным обеспечением и не тратить своё время и нервы.

Причина №3. Опасные сайты

Читайте полезную информацию и лучшие сервисы для проверки в статье —

Интернет прекрасен тем, что предоставляет массу возможностей. С его помощью вы можете получать почти любую информацию, проводить финансовые операции, будь то заказ товаров или оплата авиабилетов, скачивать игры, программы, книги и т.д. Казалось бы, в чём проблема? А проблема в том, что интернет пестрит огромным множеством сомнительных сайтов, с которых подцепить вирус (коим, по сути, и является баннер) проще простого.

Чтобы избежать этого, придерживайтесь простых правил:

- скачивайте софт только с сайта разработчика. Но будьте внимательны – есть много «сайтов-подделок», которые копируют интерфейс официальных сайтов. Обращайте внимание на адрес страницы в адресной строке. Если в нём есть лишняя цифра или неправильно написана буква – незамедлительно покиньте его;

- не скачивайте исполняемые файлы (файлы с расширением.exe), особенно если вам нужно скачать картинку, музыку или любой другой файл иного формата. Скачивание экзешников – самый простой способ угробить вашу ОС;

- не кликайте по сомнительным рекламным баннерам. Нередки случаи, когда пользователи Windows XP и более старых ОС ловили после такого Winlocker, полностью блокирующий им доступ к системе.

Следуя простым инструкциям и правилам, описанным в данной статье, вы без проблем удалите назойливый баннер и в будущем минимизируете риск наградить им свой компьютер снова.

Видео — Как удалить баннер с рабочего стола